Pharming: protezione contro il reindirizzamento a siti web fraudolenti

Chiunque in Internet clicchi sui link senza pensarci o effettui il login sui profili online senza accertarsi dell’autenticità del sito web, può diventare rapidamente vittima degli hacker. Gli utenti sono diventati più prudenti quando aprono i link contenuti nelle e-mail, ma allo stesso tempo i cybercriminali hanno escogitato nuovi metodi. Il pharming è uno di questi.

Che cos’è il pharming?

Il pharming è un’evoluzione del phishing. Nel pharming le richieste del sito Web di un utente vengono reindirizzate a siti Web fasulli. Gli aggressori gestiscono server farm di grandi dimensioni per ospitare questi siti fraudolenti. Il termine del metodo di frode, pharming, deriva da tali farm. L’ortografia con “ph” è presa dal gergo dei circoli di hacker.

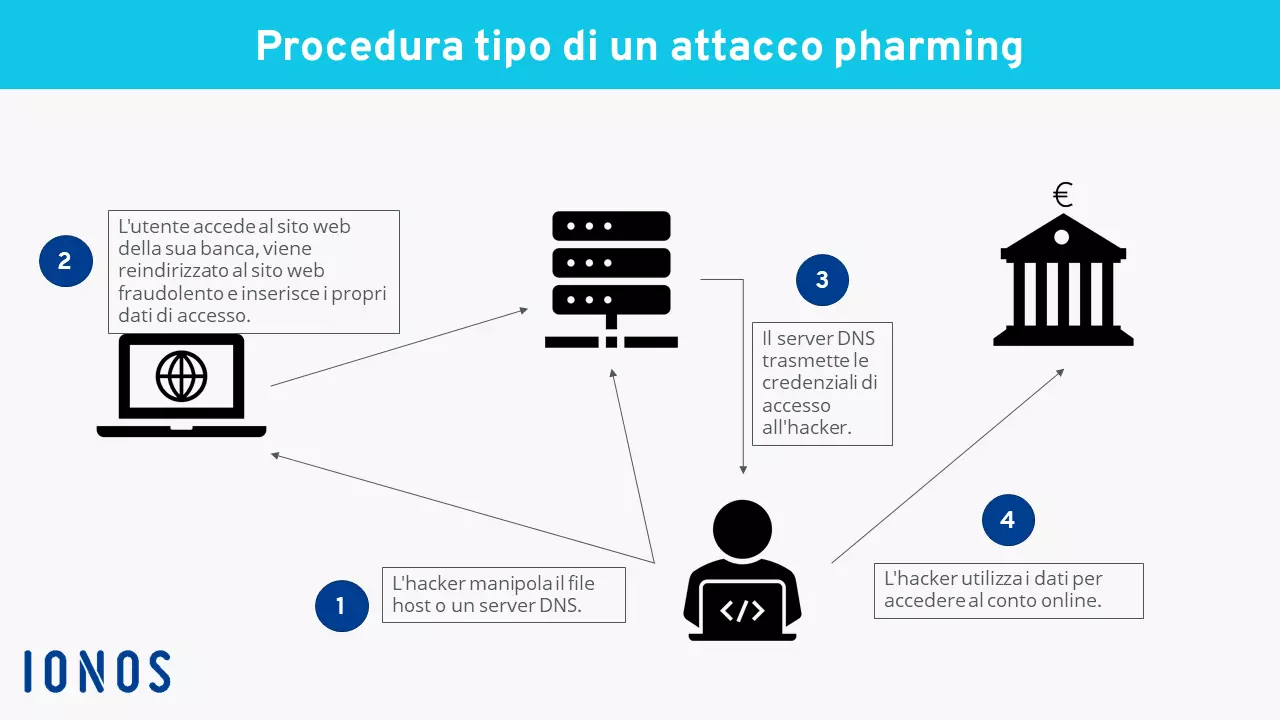

Un utente accede al browser e digita l’indirizzo web della banca per eseguire una transazione sul proprio home banking. Viene indirizzato a un sito web fraudolento tuttavia molto somigliante a quello della sua banca, per cui non sospettando nulla non controlla la barra degli indirizzi e procede a inserire le proprie credenziali di accesso. Appare un messaggio di errore. Per un attimo l’utente è sorpreso, attribuisce il messaggio di errore a problemi tecnici e riprova in un secondo momento a effettuare il login.

Nel frattempo l’hacker è riuscito a intercettare i dati di accesso dell’utente durante la digitazione e ora li utilizzano per accedere al conto e trasferire denaro a sé stesso. L’utente si accorge dell’attacco solo alcuni giorni dopo, quando verifica l’estratto conto e scopre un trasferimento sconosciuto.

Come funziona il pharming?

Il reindirizzamento della richiesta dell’utente avviene attraverso una manipolazione del protocollo DNS, responsabile della conversione del nome host testuale (indirizzo URL) in un indirizzo IP numerico. Questo processo di conversione offre agli hacker due occasioni di attacco per reindirizzare l’assegnazione.

1. Attacco al file hosts

Per ogni richiesta del sito web, il computer richiama innanzitutto il file hosts locale, per verificare se il sito web è stato visitato in precedenza e se l’indirizzo IP corrispondente è già noto.

Gli aggressori sfruttano questa richiesta. Essi installano dei malware sul computer, ad esempio attraverso allegati e-mail infettati da virus o attraverso trojan sui siti web. I malware manipolano gli indirizzi IP memorizzati, in modo che ogni richiesta sia reindirizzata al sito fasullo desiderato.

2. Attacco al server DNS

Un’altra opzione più complessa di pharming infetta direttamente il server DNS, che fornisce l’indirizzo IP, relativo all’URL inserito dall’utente. Ecco l’aspetto più inquietante di questo approccio: sebbene il computer dell’utente stesso non sia contaminato da malware, è vittima di un attacco.

Tecnicamente l’attacco ha successo grazie al cosiddetto Flood DNS. La risoluzione dell’indirizzo è suggerita al server ancor prima che possa effettuare l’assegnazione corretta.

Qual è la differenza tra pharming e phishing?

Nel phishing gli aggressori sfruttano la buona fede degli utenti di posta elettronica. Essi utilizzano i metodi dell’ingegneria sociale. A prima vista, le e-mail forniscono motivi credibili per cui le persone dovrebbero trasmettere determinati dati, ad esempio per verificare il proprio account o per accettare nuovi termini e condizioni. Nel pharming l’attacco non avviene tramite una comunicazione e-mail ma direttamente sul browser. Non è assolutamente necessario introdurre un malware nel computer della vittima. Tuttavia il risultato può essere identico in entrambi i casi: l’utente ha trasmesso informazioni riservate ai truffatori, che le utilizzano per arricchirsi finanziariamente.

5 consigli su come proteggersi dal pharming

Non esistono misure specifiche per proteggersi dal pharming. Valgono le raccomandazioni di sicurezza che possono salvaguardare anche da molti altri attacchi informatici.

Software antivirus e antimalware

Utilizzate un software antivirus e antimalware, aggiornato quotidianamente, per rilevare le minacce attuali nelle e-mail e sui siti web, che potrebbero infettare il file hosts.

Allegati e-mail sospetti

Non aprite allegati e-mail di mittenti sconosciuti o quelli che per altri motivi vi sembrano sospetti (a causa della denominazione atipica, il mittente di solito non scrive e-mail di questo tipo o similari).

Siti web sicuri

Quando navigate su servizi bancari o di pagamento online, assicuratevi che l'URL sia contrassegnato come sicuro con https. Un simbolo di blocco deve apparire nella barra dell’URL. Cliccando su di esso è possibile accedere alle informazioni sul certificato di sicurezza del sito web e la sua validità. Sono disponibili software antivirus che verificano automaticamente la validità dei certificati e emettono avvisi se i certificati appaiono non validi o sospetti. Dovreste considerare seriamente questi avvisi sui certificati e abbandonare subito il sito web se considerato non sicuro.

Siti web sospetti

L’aspetto di un sito web familiare è cambiato? Qualcosa nella query di accesso vi sembra insolito? Fidatevi della vostra intuizione prima di inserire dati riservati. Per i siti web sconosciuti controllate quali URL sono memorizzati nei link e evitate di visitare siti sospetti.

Diritti di amministratore

Per impedire agli aggressori di apportare modifiche al file hosts del computer, non dovreste utilizzare i diritti di amministratore quotidianamente. Create un vostro profilo con diritti limitati. In questo modo l'accesso in scrittura al file hosts non è possibile. Se seguirete le misure ivi elencate, migliorerete notevolmente la vostra protezione dagli attacchi informatici come il pharming.

Tuttavia, non esiste una sicurezza al cento per cento contro le attività criminali su Internet più che nel contesto offline. Oltre a tutte le precauzioni tecniche, la misura più importante ed efficace contro le frodi online è essere consapevoli dei pericoli e agire con consapevolezza critica.