DMARC: sicurezza per la tua comunicazione e-mail

Il meccanismo di verifica DMARC (Domain-based Message Authentication Reporting and Conformance) è stato creato per distinguere le e-mail fraudolente da quelle autentiche. I proprietari e le proprietarie di domini, in particolare, beneficiano di questo sistema che evita che il loro dominio finisca in blacklist e che le e-mail vengano respinte o trattate come spam.

Che cos’è DMARC?

DMARC sta per “Domain-based Message Authentication, Reporting and Conformance”. Il sistema integra le tecniche di autenticazione esistenti come SPF e DKIM, fornendo ai server di posta istruzioni precise su come gestire i messaggi che non superano queste verifiche.

Come funziona DMARC?

- I proprietari e le proprietarie di domini pubblicano in una zona DNS un record TXT speciale con le impostazioni DMARC.

- I server di posta riceventi verificano le e-mail in entrata basandosi su SPF e/o DKIM.

- Se la verifica fallisce, il server ricevente applica la policy contenuta nel record DMARC.

- Inoltre, possono essere inviati report ai proprietari e alle proprietarie dei domini affinché possano riconoscere eventuali attacchi e prendere provvedimenti.

- Indirizzo e-mail personalizzato

- Accedi alle tue e-mail da qualsiasi luogo

- Massimi standard di sicurezza

Panoramica delle politiche DMARC

| Policy | Significato | Utilizzo tipico |

|---|---|---|

none

|

L’e-mail viene consegnata normalmente, viene effettuato solo un report. | Prima fase di test per l’analisi dei report |

quarantine

|

Le e-mail sospette vengono spostate nella cartella spam o in quarantena. | Adatto a ridurre i rischi senza rifiutare completamente le e-mail legittime |

reject

|

Le e-mail sospette vengono rifiutate e non vengono consegnate. | Obiettivo finale per domini con record SPF e DKIM completamente stabiliti |

DMARC: report

Un componente essenziale di DMARC è il sistema di feedback. Questo informa i proprietari e le proprietarie di domini su possibili tentativi di abuso:

- Report aggregati (rua): riepiloghi giornalieri di tutte le e-mail verificate, generalmente nel formato XML. Questi riportano informazioni su volume, origine e risultati delle verifiche.

- Report forensi (ruf): rapporti dettagliati sugli esiti negativi delle verifiche, che possono includere intestazioni e parti di contenuto specifiche del messaggio sospetto.

È importante che i report possano contenere dati sensibili (ad esempio indirizzi e-mail, informazioni sul mittente, dettagli tecnici). Pertanto, durante la configurazione, si dovrebbero sempre considerare le norme sulla protezione dei dati vigenti.

I server di posta riceventi non sono obbligati a considerare i record DMARC. Se non ricevi segnalazioni su controlli DKIM o SPF falliti, ciò non significa necessariamente che sia tutto a posto.

Il contenuto del record DMARC

Un record DMARC è memorizzato come record TXT nel DNS di un dominio. È composto da diversi parametri che insieme stabiliscono come gestire le e-mail in arrivo.

Campi DMARC e loro significato

| Campo/Tag | Significato | Valori/Opzioni tipiche |

|---|---|---|

| v | Versione del record DMARC | DMARC1 (versione attuale)

|

| p | Policy del dominio principale | none = solo monitoraggio, quarantine = e-mail sospette in spam/quarantena, reject = rifiuto delle e-mail sospette

|

| sp | Policy per i sottodomini | none, quarantine, reject

|

| pct | Percentuale di e-mail verificate tramite DMARC | Standard: 100 (tutte le e-mail). Può essere impostato ad esempio su 50 per introdurre gradualmente DMARC

|

| rua | Indirizzo(i) per report aggregati | Esempio: rua=mailto:dmarc-reports@tuodominio.it

|

| ruf | Indirizzo(i) per report forensi | Esempio: ruf=mailto:dmarc-forensic@tuodominio.it

|

| fo | Opzioni di segnalazione errori, quando segnalare un errore | fo=0 = solo se SPF e DKIM falliscono (standard); fo=1 = se fallisce almeno una verifica; fo=d = errori DKIM dettagliati; fo=s = errori SPF dettagliati

|

| rf | Formato per report forensi | afrf (standard, Authentication Failure Reporting Format), iodef

|

| ri | Intervallo di report in secondi | Standard: 86400 (24 ore)

|

| adkim | Allineamento per DKIM | r = relaxed (sottodomini consentiti), s = strict (corrispondenza esatta richiesta)

|

| aspf | Allineamento per SPF | r = relaxed, s = strict

|

Esempio di un record DMARC

_dmarc.example.com. IN TXT "v=DMARC1; p=quarantine; rua=mailto:dmarc-reports@example.com; ruf=mailto:dmarc-forensic@example.com; pct=100; adkim=s; aspf=s"

Creazione di un record DMARC

Prima di poter creare un record DMARC, devono essere già presenti i record SPF e DKIM per il tuo dominio. Solo quando questa base è stata definita, il DMARC può esprimere tutta la sua efficacia.

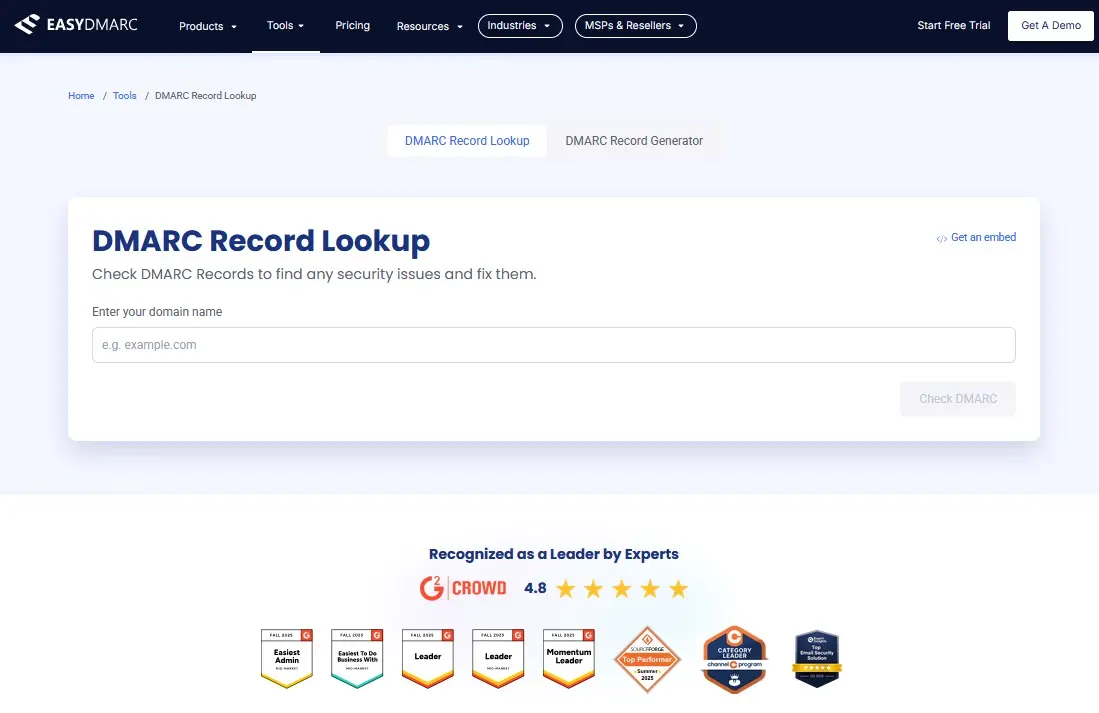

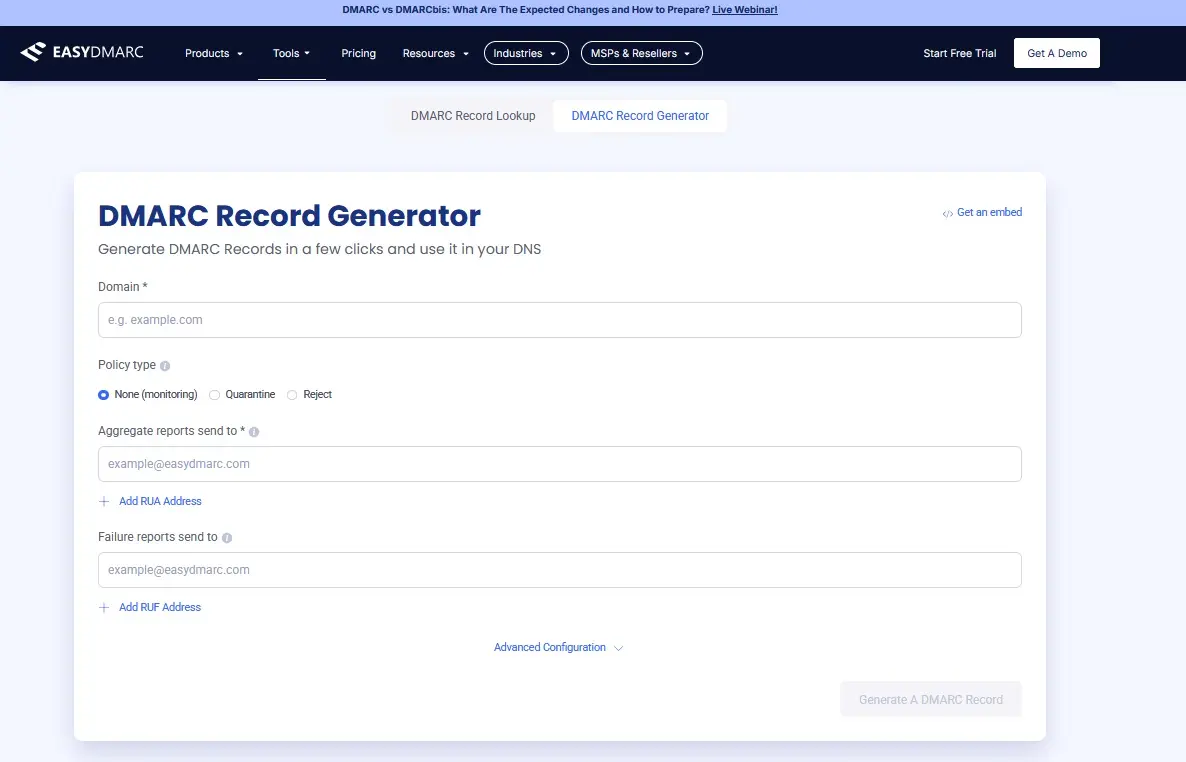

Primo passaggio: genera un record DMARC

Utilizza uno strumento online, come ad esempio DMARC Record Generator di EasyDMARC. Lì inserisci il tuo dominio e le opzioni desiderate (politica, indirizzi di reportistica, ecc.).

Secondo passaggio: crea un record TXT nel DNS

Successivamente, accedi al tuo provider di dominio e apri le impostazioni DNS. Crea un record TXT con i seguenti valori per configurare il record DMARC per il dominio:

- Sottodominio:

_dmarc.tuodominio.it - Tipo:

TXT - Valore: il record DMARC generato dal generatore

Esempio:

_ dmarc.tuodominio.it. IN TXT "v=DMARC1; p=none; rua=mailto:dmarc-reports@tuodominio.it"Terzo passaggio: introduci gradualmente la policy

- Inizio con

p=none

- Solo monitoraggio; le e-mail vengono consegnate normalmente.

- Analizzare i report DMARC per verificare se tutti i server legittimi sono autenticati correttamente.

- Passare a

p=quarantine

- Le e-mail sospette vengono spostate in spam/quarantena.

- Il rischio di abuso del dominio diminuisce notevolmente.

- Concludere con

p=reject

- Le e-mail non autenticate vengono bloccate e non vengono consegnate.

- Fase finale consigliata per i domini con record SPF e DKIM completamente stabiliti.

Si consiglia di lasciare inizialmente la policy su none e di monitorare per un po’ attraverso i report se DMARC funziona come previsto.

Quarto passaggio: configura l’indirizzo di segnalazione

Crea un indirizzo separato, ad esempio dmarc-reports@tuodominio.it. Utilizza questo indirizzo esclusivamente per i report DMARC, per evitare di sovraccaricare le caselle di posta regolari. Facoltativamente, puoi creare anche un indirizzo per i report forensi, ad esempio dmarc-forensic@tuodominio.it. Tieni presente i seguenti punti:

- Separa i report: utilizza gli indirizzi esclusivamente per i report DMARC. In questo modo, eviti che le caselle di posta normali vengano inondate di file XML.

- Garantisci l’autorizzazione DNS: affinché un server di posta esterno possa inviare report al tuo dominio, il tuo dominio deve dare il consenso nel DNS. Senza questo consenso, non riceverai report DMARC, anche se il record è impostato correttamente.

- Rispetto della privacy: i report DMARC contengono dati sensibili (ad esempio, indirizzi IP, indirizzi e-mail). Verifica che il trattamento sia conforme alle tue politiche interne sulla privacy e, se necessario, al GDPR.

Quinto passaggio: monitora i risultati

Utilizza strumenti specializzati per analizzare i report e rilevare rapidamente gli abusi. I servizi come Google Postmaster Tools o Microsoft SNDS (Smart Network Data Services) visualizzano se e come il tuo dominio viene abusato da malintenzionati e facilitano l’adattamento della tua policy DMARC.

Sesto passaggio: verifica il record DMARC

A seconda del name server, possono essere necessari alcuni minuti o ore per pubblicare il record DMARC. Se vorresti verificare se il record è stato pubblicato correttamente, puoi utilizzare uno dei numerosi strumenti di verifica DMARC disponibili su internet, come DMARC Record Lookup Tool di EasyDMARC.