Configurare il record DKIM per una migliore capacità di recapito delle e-mail

Tutti i server di posta tentano di bloccare le e-mail con mittenti falsificati. Un metodo per verificare l’autenticità del mittente è il record DKIM (DomainKeys Identified Mail), un sistema che permette di apporre una firma digitale alle e-mail.

Cos’è il record DKIM?

DKIM (DomainKeys Identified Mail) si basa sulla comunicazione tra il server di posta mittente e il server di posta di destinazione. L’utente finale non si accorge minimamente di questo processo. Semplificando al massimo, possiamo dire che il server di posta mittente aggiunge all’e-mail una firma digitale che viene verificata dal server di destinazione. A questo scopo, il server di destinazione richiama presso il server di posta, che dichiara di essere il mittente, la chiave pubblica associata alla firma. Se la chiave pubblica non corrisponde alla firma, i motivi possono essere i seguenti:

- L’e-mail non è stata inviata dal server di posta dichiarato nell’header dell’e-mail, ma da un altro server, molto probabilmente illecito.

- L’e-mail è stata alterata durante il percorso dal server di posta “autentico” al destinatario. Ad esempio, potrebbe essere stata intercettata da un hacker, modificata e successivamente rinviata.

Come funziona DKIM?

Per comprendere DKIM, è fondamentale capire i singoli elementi costitutivi del concetto. Di seguito, abbiamo riassunto i tre pilastri elementari dei record DKIM.

Hashing

Utilizzando un determinato algoritmo, dai contenuti dell’e-mail viene calcolata una sequenza di caratteri, denominata valore di hash, che viene aggiunta all’header dell’e-mail. Se il destinatario calcolasse il valore di hash dell’e-mail ricevuta utilizzando lo stesso algoritmo, dovrebbe ottenere esattamente la sequenza di caratteri aggiunta all’header dell’e-mail. Se il valore di hash non corrisponde, il destinatario deduce che l’e-mail è stata falsificata.

L’hashing si basa sullo stesso principio della cifra di controllo di un bollettino di versamento, in cui dalle cifre del numero di riferimento viene calcolato un valore che viene aggiunto come ultima cifra al numero di riferimento.

Crittografia asimmetrica

Per avere la certezza che il valore di hash deriva effettivamente dal mittente originario, è necessaria un’altra misura: la firma digitale.

A questo scopo, per l’autenticazione del mittente si utilizza la crittografia asimmetrica. Essa si basa su una coppia di chiavi: quello che è stato crittografato con la chiave A può essere decifrato solo con la chiave B. Qui, una chiave rimane segreta (“chiave privata”), mentre l’altra è resa pubblica (“chiave pubblica”).

Consulta la nostra panoramica sui processi crittografici per ottenere Informazioni dettagliate sulla crittografia.

Il procedimento è il seguente:

- Il mittente crittografa il valore di hash calcolato con la chiave privata.

- Aggiunge quindi il valore di hash crittografato all’header dell’e-mail sotto forma di firma digitale.

- Il destinatario richiama sul server DNS del mittente la relativa chiave pubblica e la utilizza per decifrare la firma.

- Il destinatario esegue quindi il calcolo di controllo del valore di hash decifrato: se il valore di hash calcolato autonomamente corrisponde a quello decriptato, è tutto a posto.

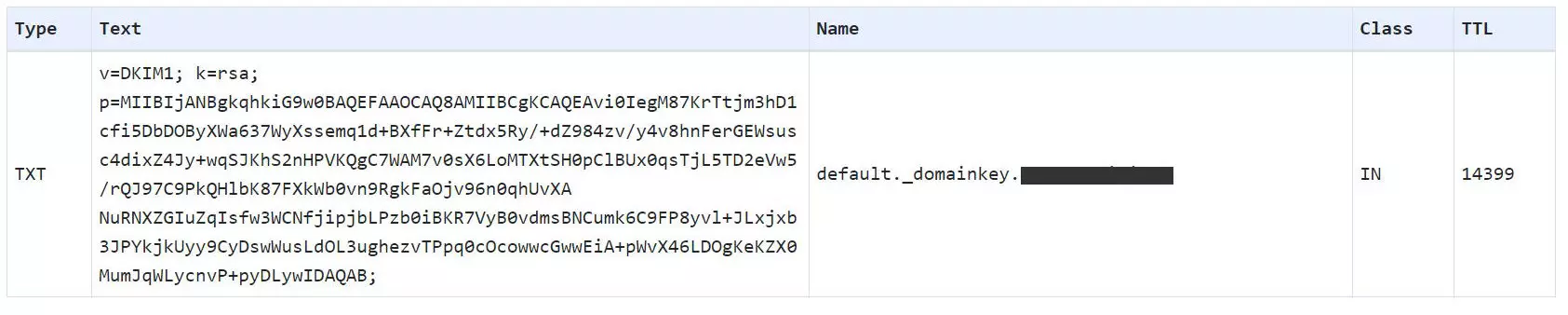

Record TXT sul name server

Affinché il server di posta di destinazione possa richiamare la chiave pubblica del mittente, questa deve essere pubblicata come record TXT nella zona DNS del dominio, dopo aver impostato il record DKIM.

Il record DKIM contiene pertanto gli elementi seguenti:

- La versione, spesso codificata come

v=DKIM1. - L’algoritmo di crittografia, che è sempre RSA (

k=rsa). - La chiave pubblica (

p=), costituita da una lunga catena di caratteri. - Il selettore, che è diverso da un provider all’altro. Esempio:

default._domainkeyoppurek1._domainkey.

Il record DKIM può essere generalmente richiamato solo mediante l’header dell’e-mail. Per poterlo richiamare è necessario non solo il nome del dominio, ma anche il selettore. Nella maggior parte dei casi, il selettore non è noto o può essere estrapolato solo con complesse ricerche.

Creare una coppia di chiavi DKIM

Per impostare il record DKIM per le tue e-mail, ti serve innanzitutto una coppia di chiavi. Di solito è possibile richiedere queste chiavi al proprio provider di posta. Se si gestisce un proprio server di posta, è possibile creare da soli le chiavi e i record necessari.

Richiedere la chiave DKIM al provider di posta elettronica

Le modalità esatte di richiesta delle chiavi DKIM dipendono dal provider di posta elettronica scelto. Inoltre, il record DKIM non è supportato da tutti i provider allo stesso modo: Alcuni provider lo offrono solo per le aziende, altri fornitori di domini offrono solo chiavi di una certa lunghezza. In generale, le chiavi DKIM possono essere richieste tramite le impostazioni o la console di amministrazione del provider di posta. In caso di dubbi, è possibile contattare direttamente l’assistenza.

- Dominio in linea con la tua e-mail

- Tecnologia made in Germany

- Nuove funzionalità IA

Creare manualmente la chiave DKIM

Per creare un record DKIM, è possibile anche generare manualmente la coppia di chiavi RSA necessaria. A tale scopo, sono disponibili gratuitamente su internet diversi strumenti come DKIM Record Generator di EasyDMARC. Inserisci un selettore a piacere (esempio: k1) e il dominio desiderato. Seleziona quindi la lunghezza preferita della chiave.

Il generatore produce una chiave privata e una pubblica. La chiave privata (“Private Key”) deve essere memorizzata sul server di posta (solo il tuo provider di posta può farlo), mentre la chiave pubblica viene inserita nel record DKIM.

Creare il record DKIM

Dopo aver creato le due chiavi DKIM, ciascuna deve essere salvata nella posizione corretta. Nel caso della chiave privata, si tratta del server di posta elettronica; per la chiave pubblica, è un record DNS per il tuo dominio. Se il provider di posta ha creato la coppia di chiavi, nella maggior parte dei casi la chiave privata è già memorizzata.

Se gestisci un tuo server di posta, è necessario salvare personalmente la chiave privata. Il processo varia a seconda del software utilizzato come MTA (Mail Transfer Agent).

Per pubblicare la chiave pubblica, devi inserirla nel tuo dominio come record DNS TXT. Si procede come segue:

- Accedi all’area di amministrazione del tuo dominio.

- Vai ai record DNS.

- Crea qui un nuovo record DNS di tipo “TXT”.

- Aggiungi ora il tuo nome host DKIM nel campo “Nome host”. Questo è composto da selettore e dominio e ha il seguente formato:

selector._domainkey.dominioesempio.it. Al posto diselectore didominioesempio.itutilizza i valori corrispondenti. - Nel campo “valore”, inserisci la chiave pubblica.

- Salva il nuovo record e attendi che le modifiche vengano rilevate dal DNS (possono essere necessari fino a 2-3 giorni).

Verificare il record DKIM

Per verificare se il record DKIM è stato configurato correttamente, puoi utilizzare uno strumento per la validazione DKIM, ad esempio DKIM Record Lookup di EasyDMARC.

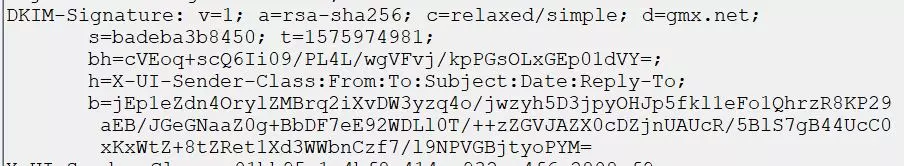

In alternativa, puoi inviarti un’e-mail e analizzare l’header. Lì trovi il record “DKIM-Signature”, se il record DKIM è stato impostato correttamente:

Copiando l’header di un’e-mail nello strumento Headline Analyzer, puoi ottenere informazioni chiare e dettagliate al riguardo.

- Design intuitivo, editor drag and drop, funzioni IA

- Tanti modelli professionali tra cui scegliere

- Invio semplice e conforme al GDPR