Che cos’è il MAC spoofing?

Ogni dispositivo che è connesso a una rete possiede un numero identificativo fisico e unico al mondo, ovvero l’indirizzo Media Access Control, abbreviato in MAC. Questo Burned-In Address (BIA) viene assegnato dal produttore quasi come fosse “marchiato a fuoco”. Gli utenti finali non hanno alcuna possibilità di cambiare l’indirizzo MAC. Tuttavia, è possibile una mascheratura sul software. In questo caso si parla di MAC spoofing.

- Indirizzi MAC: gli indirizzi hardware univoci segnalano i Network Interface Controller (NIC) come schede LAN o adattatori di reti Wi-Fi e servono per l’identificazione dei dispositivi nelle reti locali. Tutti gli indirizzi MAC sono composti da 48 bit, quindi 6 byte, e vengono rappresentati secondo lo schema seguente: 00:81:41:fe:ad:7e. I primi 24 bit codificano il segno distintivo dato dal produttore, l’Institute of Electrical and Electronics Engineers (IEEE), mentre i seguenti 24 bit indicano il numero del dispositivo definito dal produttore.

- Spoofing: nella terminologia di rete lo spoofing (in inglese “occultamento”) indica diversi metodi che servono per la manipolazione dei sistemi di indirizzamento basilari nelle reti di computer. Gli hacker utilizzano questo schema di attacco per nascondere la propria identità o imitare quella di qualcun altro. Oltre all’indirizzo MAC, degli altri obiettivi popolari per gli attacchi di spoofing sono anche il protocollo Internet (IP), il Domain Name System (DNS) e la risoluzione dell’indirizzo tramite Address Resolution Protocol (ARP). Essenzialmente lo spoofing si può applicare come strategia per la risoluzione di vari errori. Il più delle volte, però, l’infiltrazione su sistemi estranei viene utilizzata nell’ambito di attività di rete illegali.

I motivi per mascherare il proprio indirizzo MAC

Teoricamente è possibile identificare ogni dispositivo di rete al mondo tramite il suo indirizzo MAC. Ma non tutti gli utenti apprezzano questo tipo di trasparenza su Internet. Un motivo che spinge a mascherare il proprio indirizzo MAC è la protezione della propria sfera privata, ad esempio nelle reti Wi-Fi pubbliche. A questo uso legittimo del MAC spoofing si contrappongono le attività illegali, per cui gli utenti cambiano il loro indirizzo MAC, per aggirare limiti di accesso e meccanismi di sicurezza o per prendere l’identità di un altro dispositivo di rete.

Anonimizzazione

Alcuni utenti preferiscono nascondere l‘identità del loro dispositivo dietro un indirizzo MAC falso per proteggere la propria sfera privata. Uno dei motivi è che gli indirizzi MAC vengono inviati, solitamente, nelle reti LAN o Wi-Fi pubbliche senza crittografia. Qualsiasi utente in una determinata rete può così comprendere quale dispositivo è connesso alla rete, individuare il relativo indirizzo hardware e utilizzarlo anche per attività illegali. Gli hacker sfruttano questa possibilità per navigare anonimi. In genere viene imitato così l’indirizzo MAC di un altro dispositivo di rete per sfruttare i suoi permessi e far ricadere la responsabilità di attività illegali su altri utenti.

Furto di identità

Per proteggere i sistemi informatici da pericoli interni ed esterni, gli amministratori implementano anche i meccanismi di sicurezza che limitano l’accesso alla LAN ai soli dispositivi autorizzati. Sul livello di rete gli elementi di collegamento come gli switch ethernet tramite port security offrono la possibilità di filtrare il traffico dati nella rete sul livello 2 del modello ISO/OSI. Così le reti più grandi vengono suddivise tramite switch in segmenti più piccoli. Se si instaura una connessione da un segmento ad un altro, l’elemento di collegamento attivato verifica l’indirizzo MAC del dispositivo del mittente e lo compara con uno di quelli inseriti nella whitelist dall’amministratore. Se si tratta di un indirizzo sconosciuto, lo switch blocca la relativa porta e impedisce il tentativo di comunicazione. Anche nelle reti Wi-Fi si può limitare l’accesso ai dispositivi conosciuti tramite filtro MAC. Il MAC spoofing consente però agli hacker di superare le misure di sicurezza di questo tipo. In realtà utilizzando le whitelist di indirizzi MAC si gode di una protezione bassa. Per nascondere l’indirizzo hardware del proprio PC dietro quello di un altro utente autorizzato della rete, è richiesta solo una configurazione manuale nelle impostazioni di rete del proprio sistema operativo. Sia Linux, che anche Mac OS X e Microsoft Windows, consentono agli utenti di instaurare connessioni LAN con un qualsiasi indirizzo MAC. Su Windows, gli indirizzi hardware delle schede Wi-Fi non si possono, invece, manipolare facilmente.

Condizioni di licenza

A volte le applicazioni software vengono limitate ad un preciso numero di dispositivi e possono essere eseguite solo sui sistemi sui quali gli indirizzi MAC sono stati indicati nel contratto di licenza. Se uno di questi dispositivi deve essere sostituito per via di errori di hardware, l’utilizzo del software non è generalmente possibile sul nuovo dispositivo. Alcuni utenti aggirano questa restrizione, modificando il nuovo indirizzo dell’hardware sul software, di modo che corrisponda a quello del contratto di licenza. Comunque un procedimento simile non è raccomandato.

Il fornitore di servizi potrebbe classificare questo tipo di MAC spoofing come una modifica delle prestazioni e adire le vie legali. Invece di fare ciò, gli utenti in possesso della licenza dovrebbero contattare il relativo fornitore e informarsi sulla possibilità di un cambio dell’hardware. Se si ricorre comunque al MAC spoofing per ottenere tramite imitazione l’accesso di un dispositivo autorizzato ad applicazioni software o servizi online, si sta contravvenendo alle leggi.

Come funziona il MAC spoofing su Windows?

Per occultare un indirizzo MAC, andate sulle impostazioni di rete tramite il pannello di controllo di Windows e definite un nuovo numero di identificazione sul software. Il vostro sistema operativo invia nella rete locale i pacchetti con l’indirizzo MAC personalizzato. La seguente guida vi mostra come mettere in atto un MAC spoofing su Windows 7. La configurazione avviene allo stesso modo su tutte le versioni di Windows, ma può leggermente variare in qualche punto.

Individuare l’indirizzo MAC attuale

Prima di cambiare l’indirizzo MAC della vostra scheda di rete sul software, dovreste individuare quello assegnato dal produttore e tenerlo a portata di mano. Procedete quindi come segue:

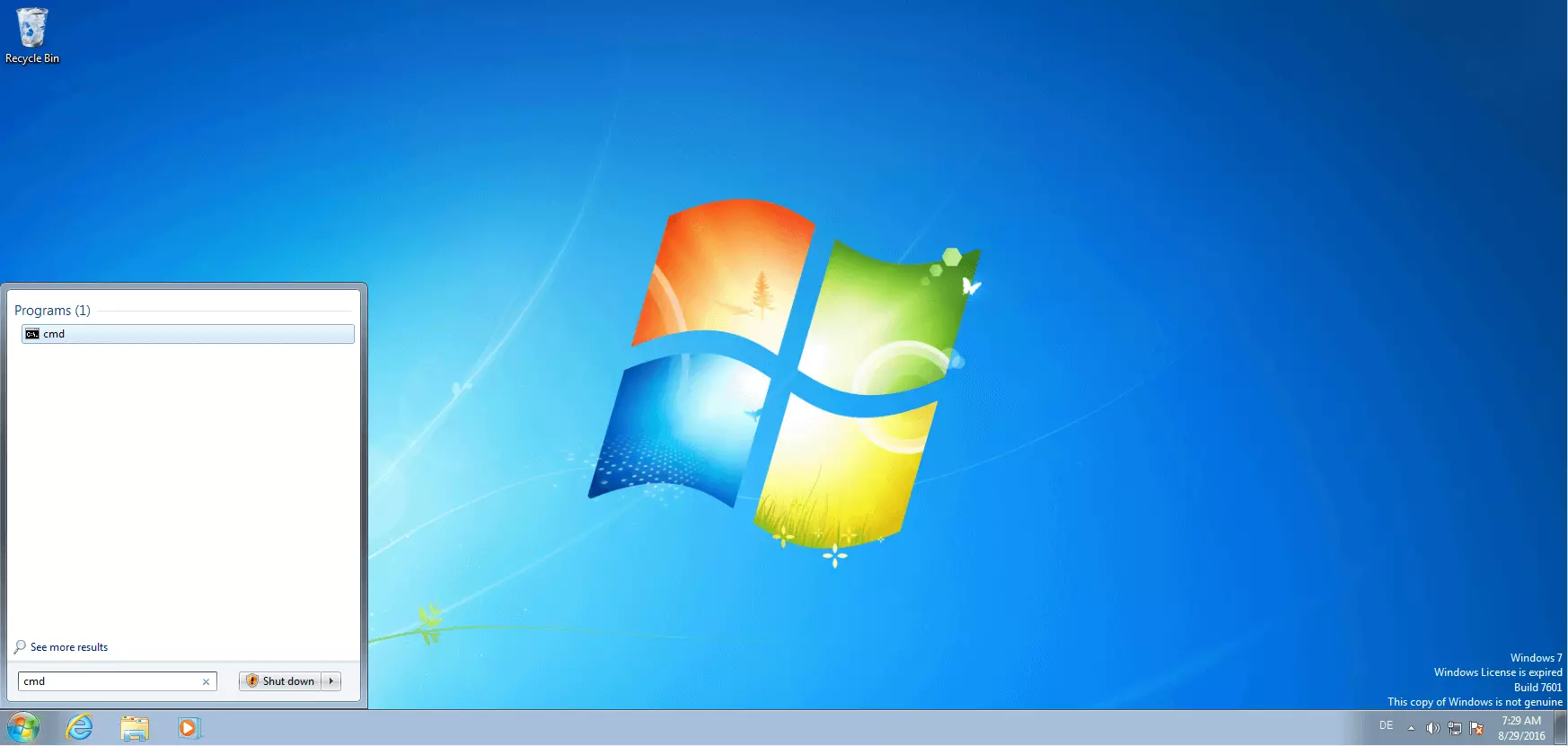

aprite il menu di Windows con un click sul pulsante start e inserite nella barra di ricerca di Windows, presente nell’angolo in basso a destra, la sequenza di lettere cmd. In risposta alla vostra richiesta, il sistema operativo vi rimanda alla console di Windows cmd.exe.

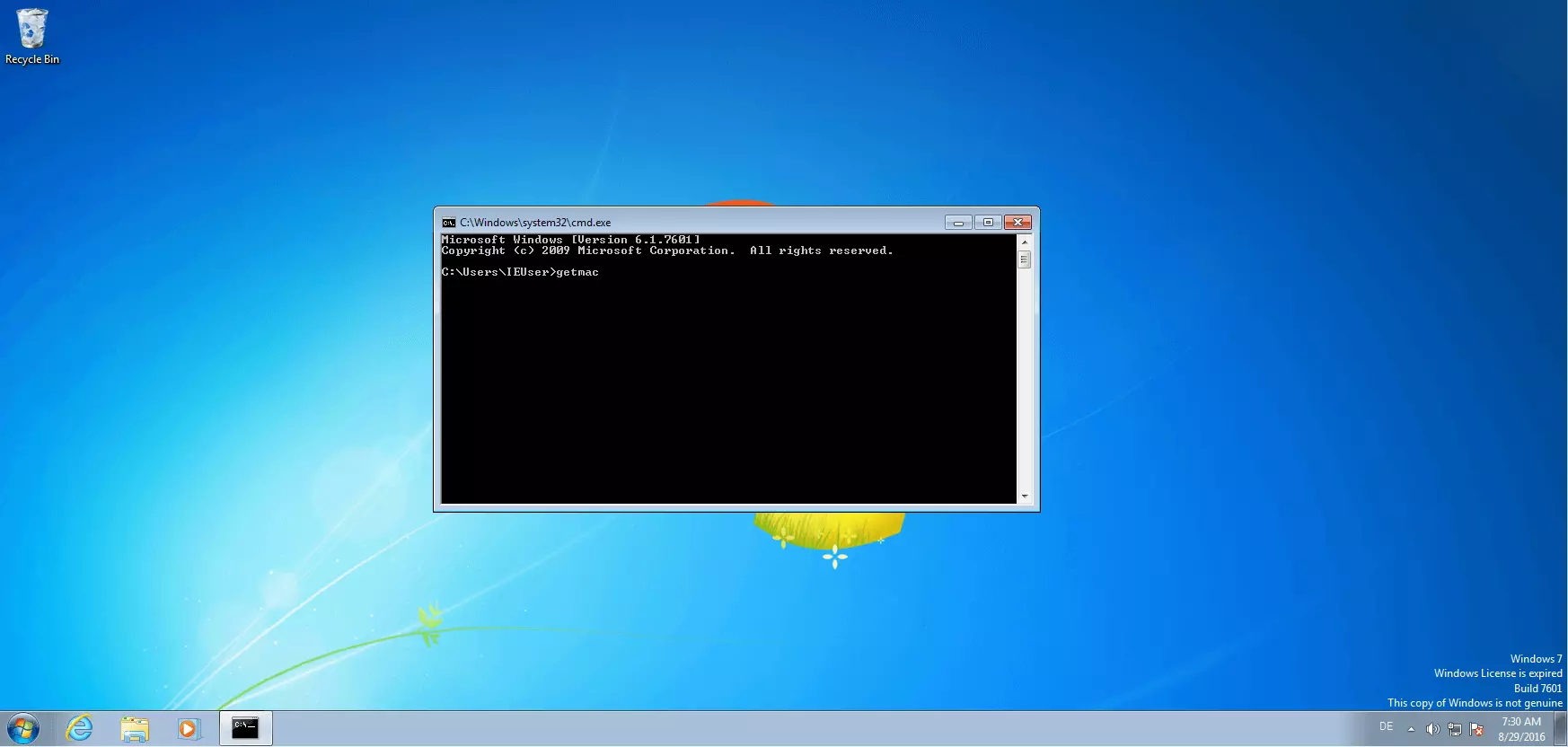

Avviate il programma tramite un doppio click sul nome del programma o confermate il comando cmd con il tasto invio. Si apre una finestra della console nera: il prompt dei comandi di Windows.

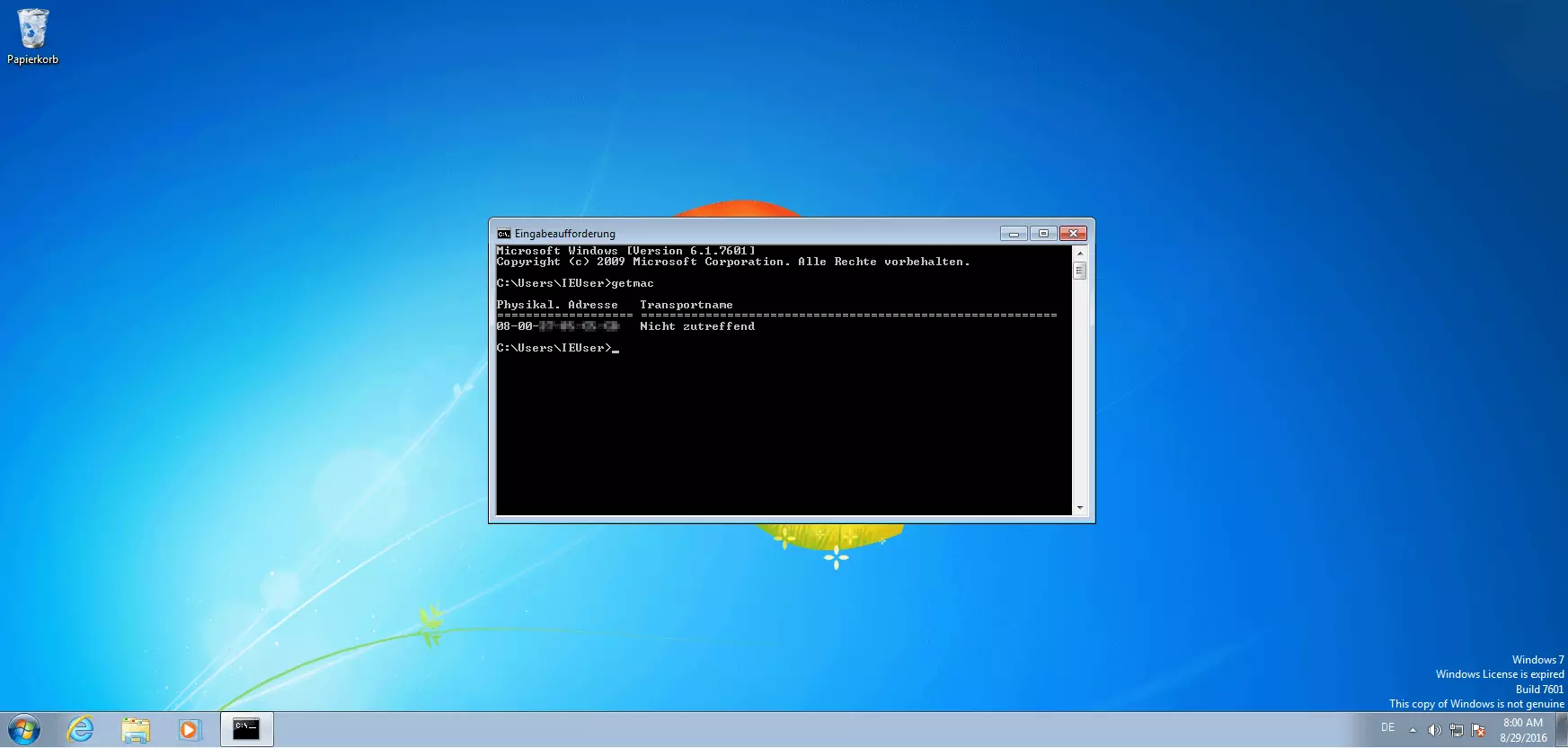

Le direttive vengono date nella console di Windows sotto forma di comandi immessi dalla tastiera. Per ottenere l’indirizzo MAC della vostra scheda di rete tramite la console, digitate il comando getmac nella riga segnalata con una barretta lampeggiante nel prompt dei comandi e confermate con il tasto invio.

Annotate la sequenza di caratteri che viene mostrata nella console alla voce “Indirizzo fisico”. Qui si tratta dell’indirizzo MAC assegnato dal produttore che vi servirà per riportare la configurazione alle impostazioni standard.

Cambiare l’indirizzo MAC nelle impostazioni di rete

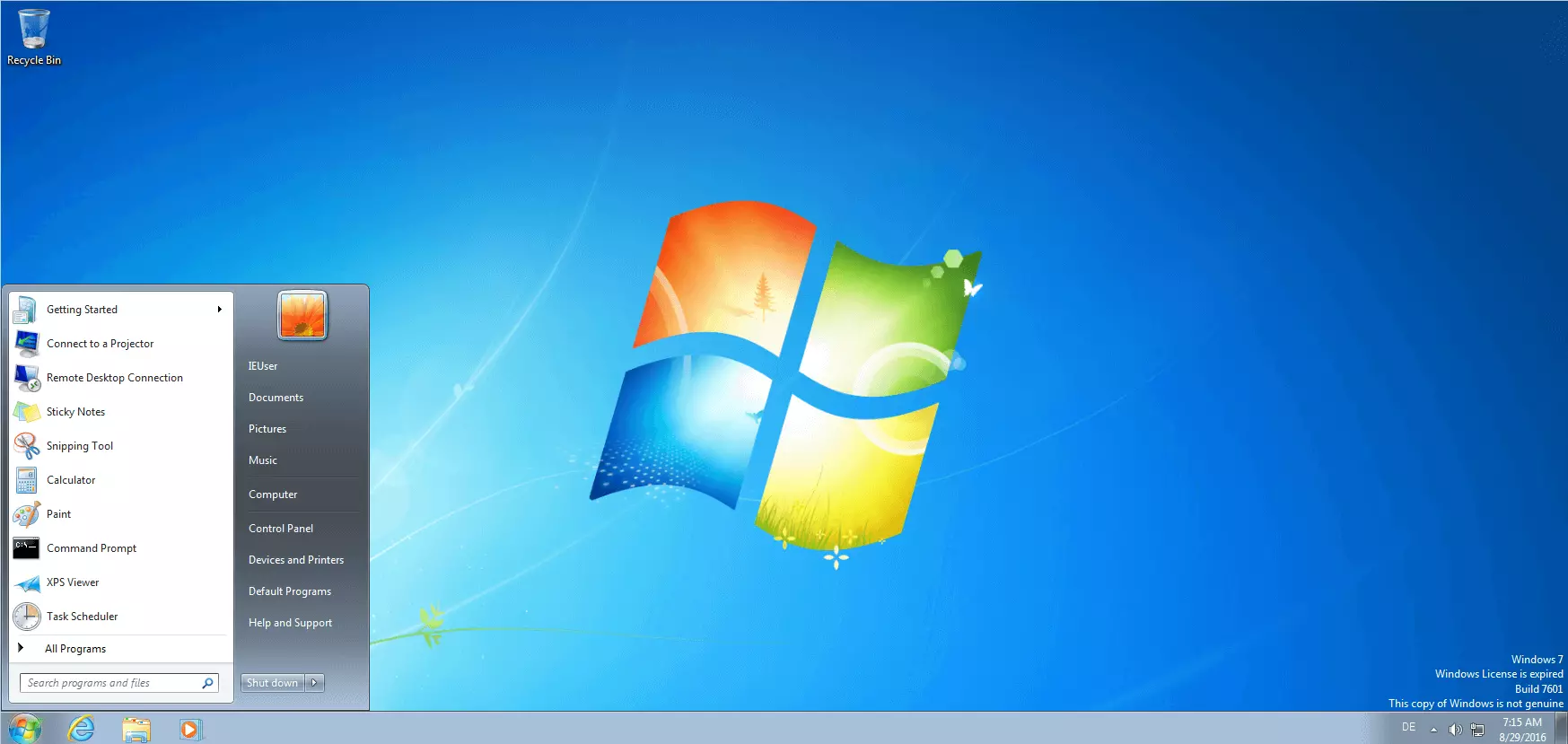

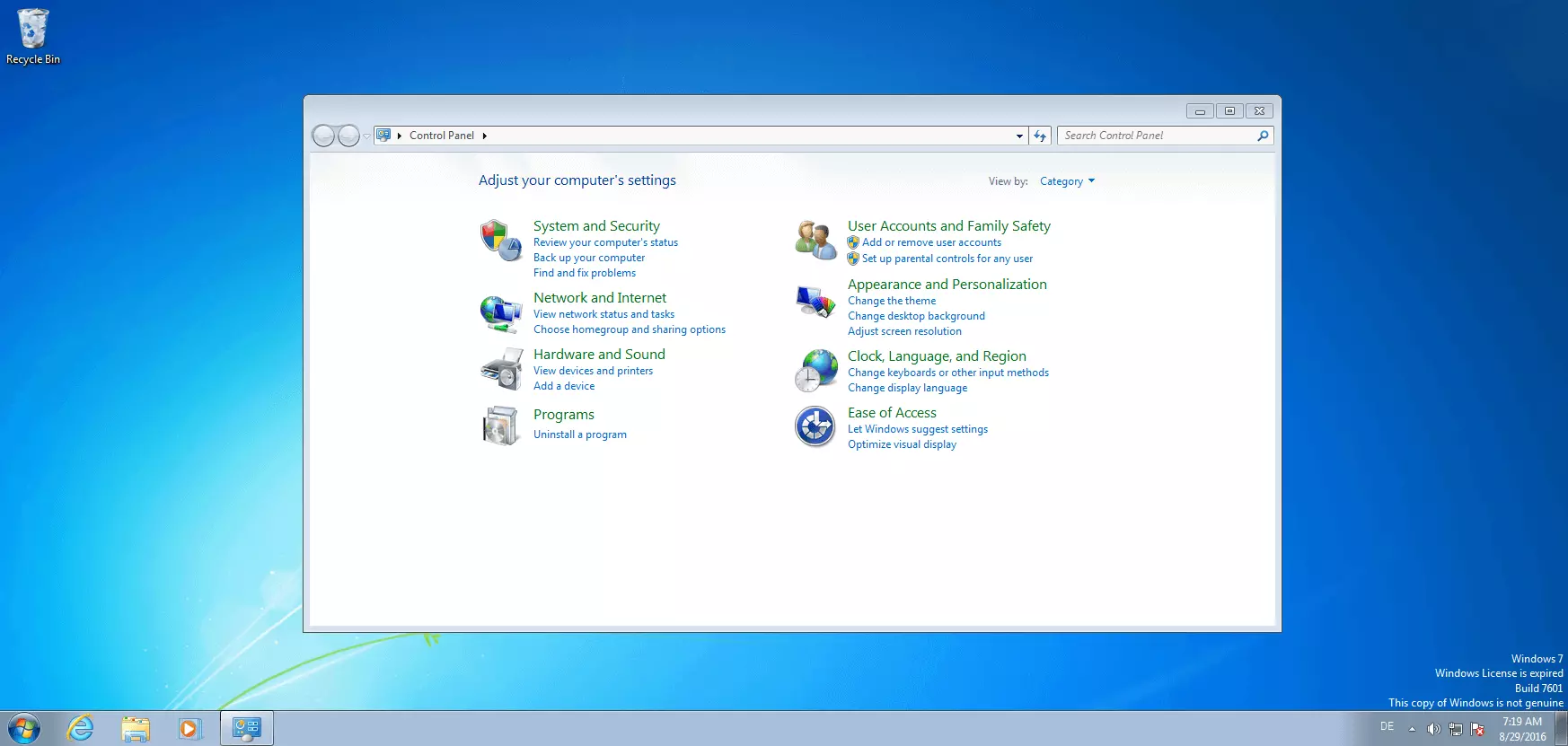

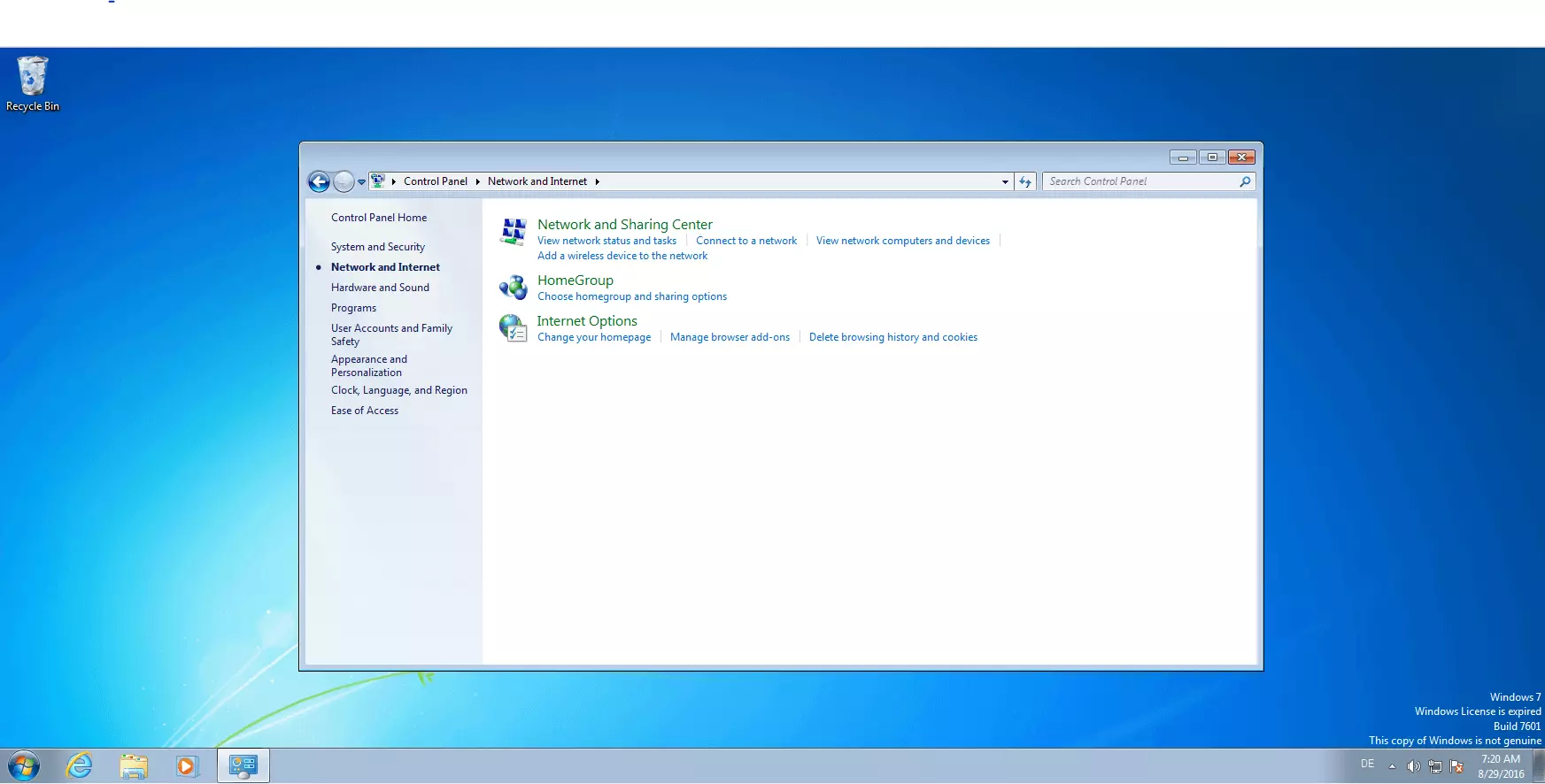

La modifica dell’indirizzo MAC avviene su Windows nelle impostazioni di rete. Per arrivarci, aprite il menu di Windows con un click sul pulsante start. Nella colonna di destra trovate la voce del menu “Pannello di controllo”.

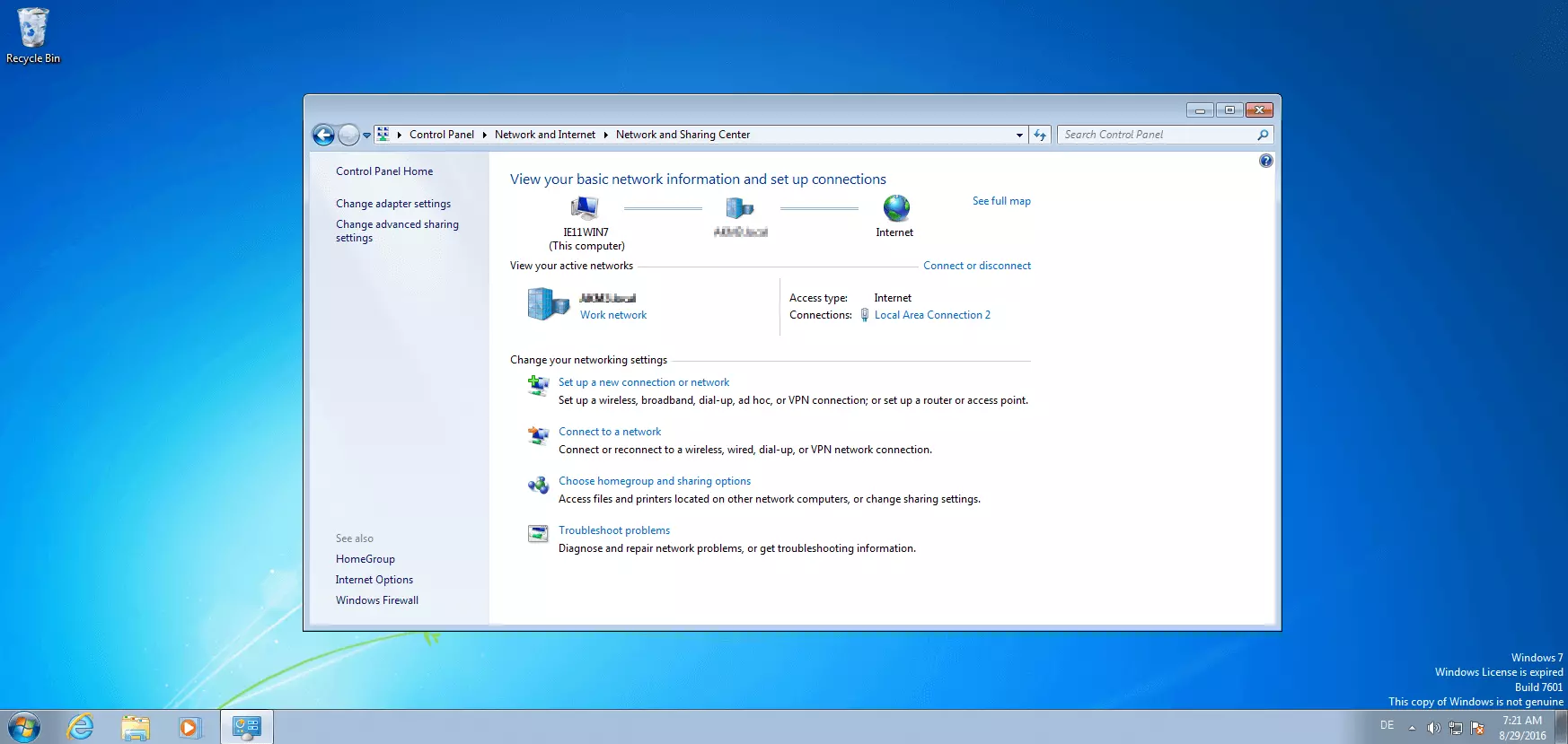

Ora la finestra mostra una panoramica generale di tutte le connessioni di rete alle quali è connesso il computer. Cliccate sulla voce del menu “Modifica impostazioni scheda” nella barra di sinistra per applicare le impostazioni alla scheda di rete.

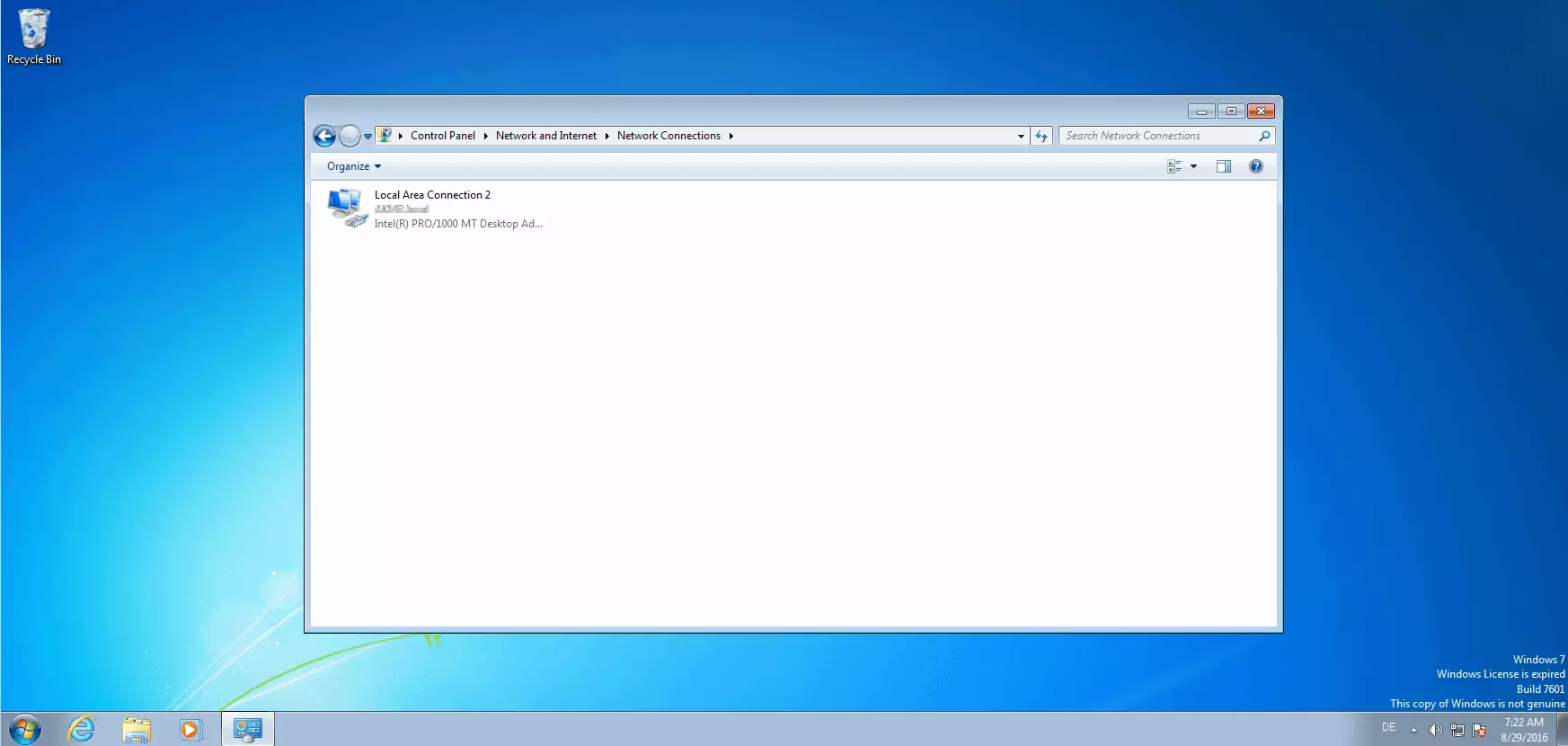

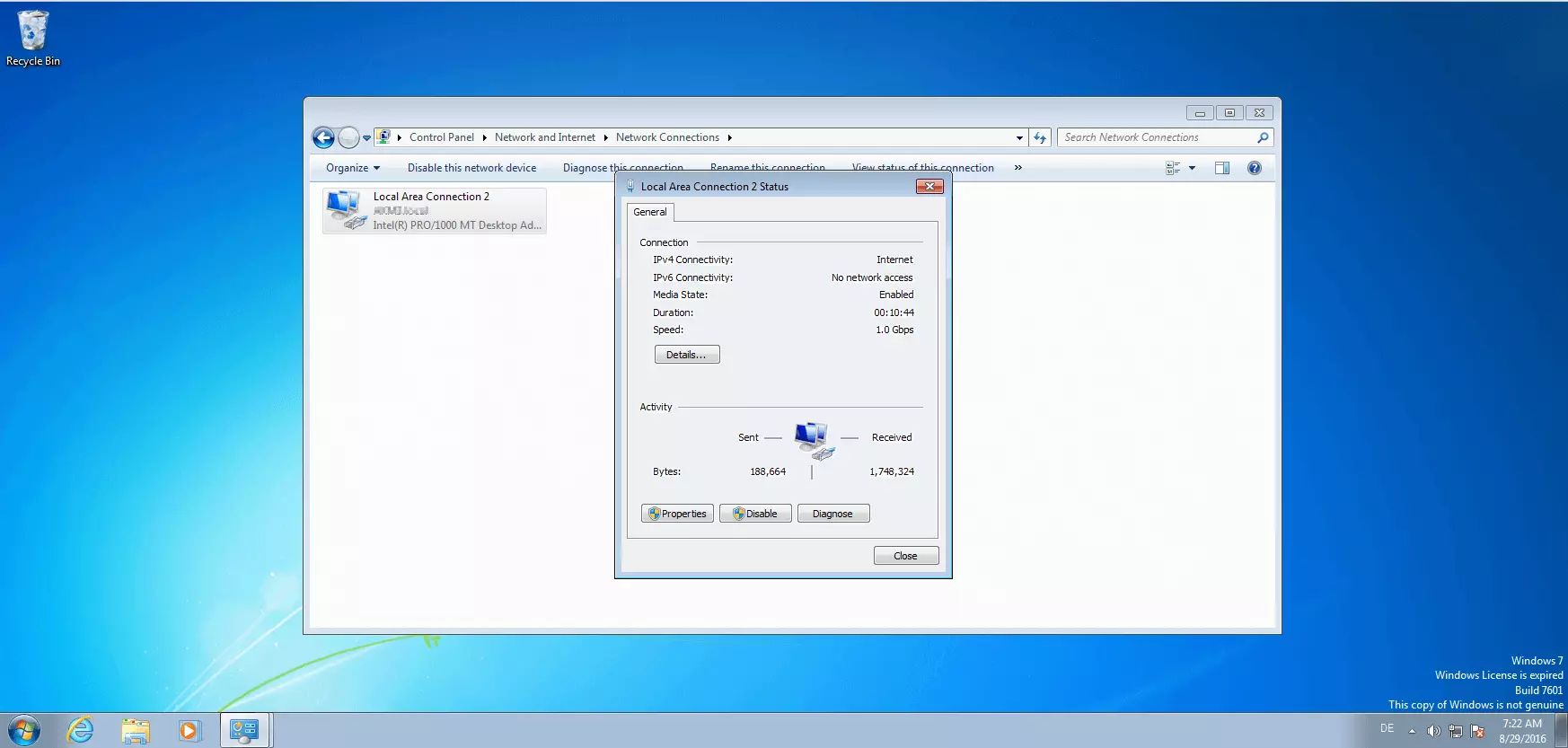

Dalla panoramica scegliete la scheda di rete che vorreste configurare. Nel sistema di esempio viene instaurata la connessione LAN “Local Area Connection 2“ tramite l’adattatore della scheda di rete per il desktop “Intel(R) PRO/1000 MT”. Con un doppio click sulla connessione desiderata si apre la finestra con le informazioni di stato.

Cliccate su “Proprietà”. L’icona dello scudo vi mostra che potete apportare modifiche alle impostazioni dell’adattatore solo con i permessi di amministratore. Se state lavorando con un altro account utente, il sistema vi richiede di inserire la password da amministratore tramite la finestra di controllo dell’account utente.

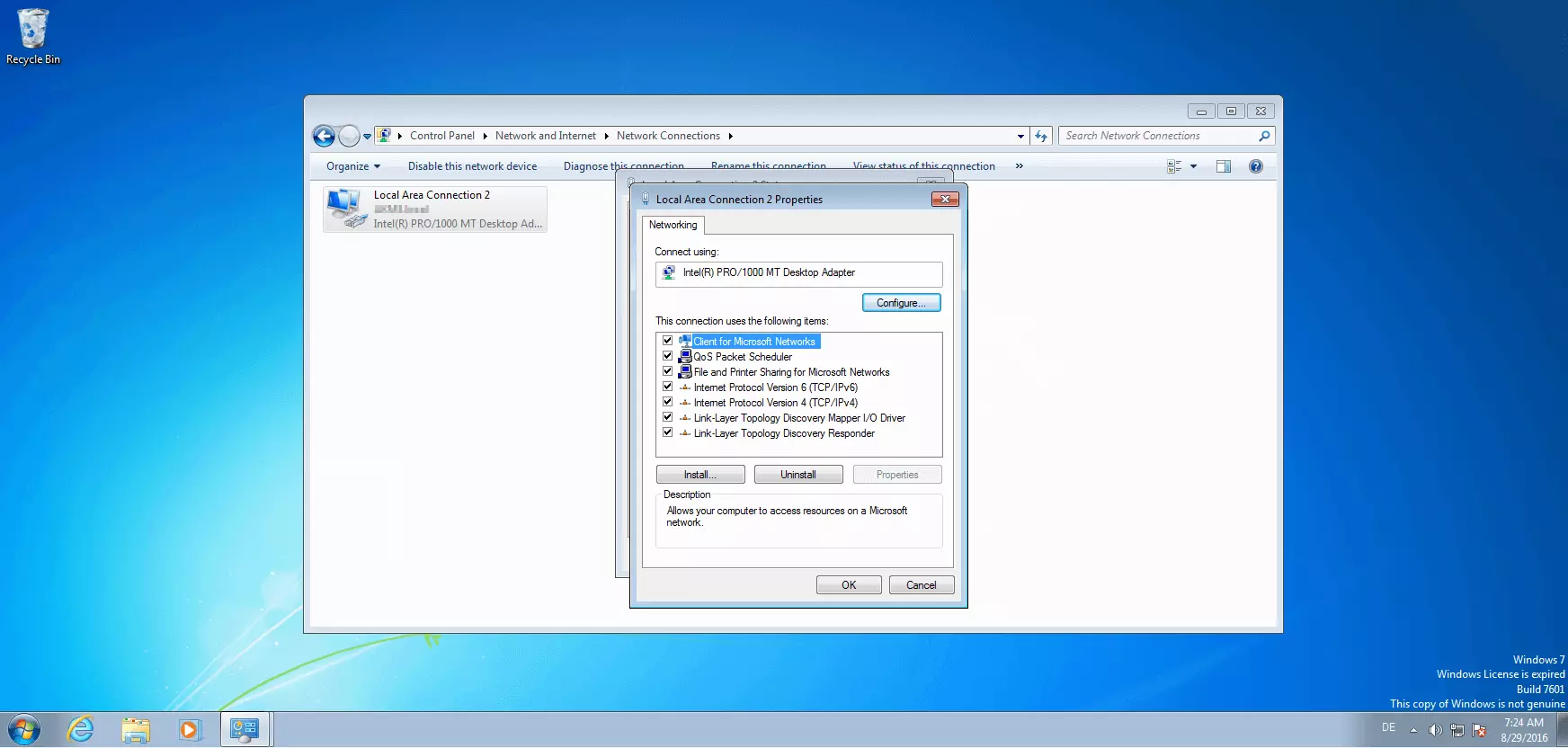

Se disponete dei diritti di accesso necessari, si apre un’altra finestra in cui sono elencati la scheda di rete relativa come client, protocolli e driver del servizio. Cliccate sul pulsante “Configura” per aprire la scheda di rete nel menu di impostazione.

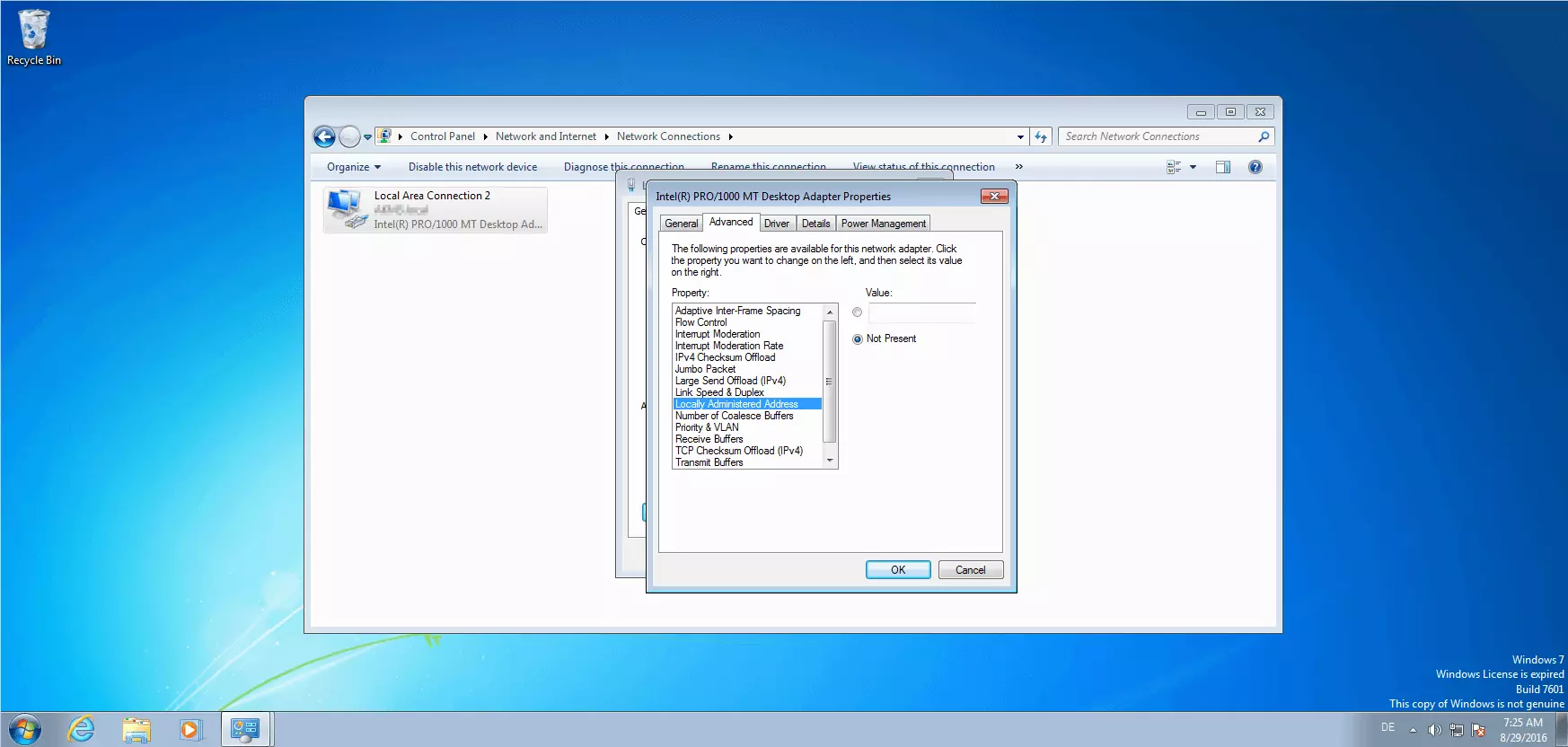

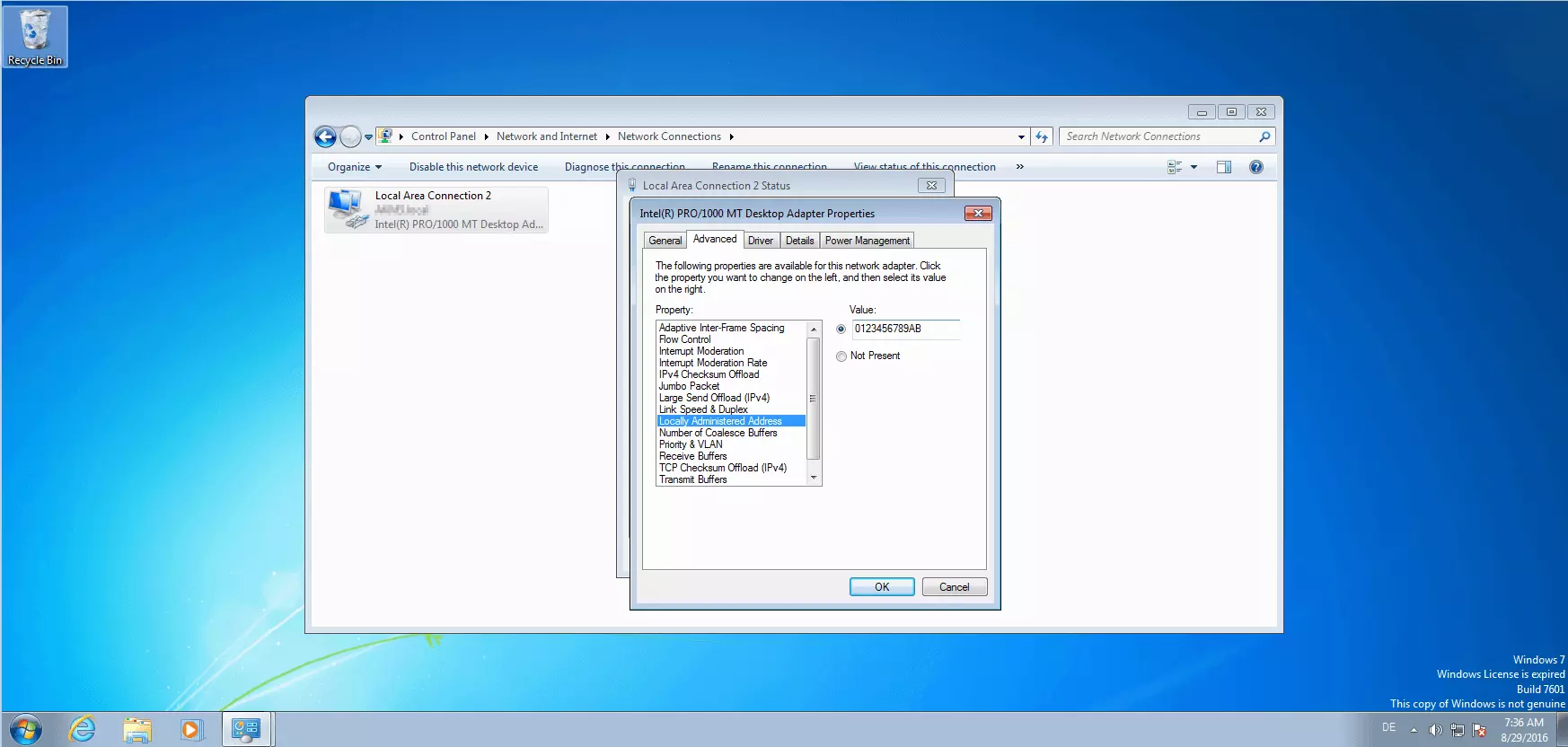

Il Locally Administered Address (LAA) è un indirizzo MAC assegnato dal software che viene collegato con una scheda di rete e sostituisce l’indirizzo attribuito dal produttore, chiamato anche Universally Administered Address (UAA).

Per definire una LAA, selezionate l’opzione “Valore” (nelle impostazioni standard un punto è messo inizialmente alla voce “Non presente”) e inserite una sequenza qualsiasi di 12 caratteri, composta da cifre esadecimali.

Non appena confermate le impostazioni cliccando su “Ok”, la vostra scheda di rete separa la connessione dalla LAN e ne crea una nuova utilizzando una LAA personalizzata.

Cambiare l’indirizzo MAC dal Registro di Sistema

In alternativa alle impostazioni di rete, gli utenti Windows hanno la possibilità di modificare l’indirizzo MAC sul software dal Registro di Sistema. Il procedimento è però consigliato solo per gli utenti esperti.

Per aprire il Registro di Sistema di Windows, inserite il comando regedit nella barra di ricerca e avviate l’editor delle registrazioni di eventi. Infine navigate nella seguente voce:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Class\{4D36E972-E325-11CE-BFC1-08002BE10318}

Qui trovate una serie di sottocartelle numerate in successione (0000, 0001, 0002, ecc.). Ricercate tra queste cartelle quella contenente il nome della vostra scheda di rete alla voce DriverDesc. Se si trova in questa cartella una voce NetworkAddress, modificatela cliccando con il tasto destro del mouse sulla voce e scegliendo nel menu apposito la funzione “Modifica“. Inserite qui l’indirizzo MAC desiderato.

Se non è presente nessuna voce relativa, createla seguendo il percorso: tasto destro del mouse > “Nuovo” > “Sequenza di caratteri”.

Software per il MAC spoofing

Al posto di modificare manualmente l’indirizzo MAC tramite le impostazioni di rete o apportando modifiche al Registro di Sistema di Windows, gli utenti possono ricorrere anche a software gratuiti come Technitium MAC Address Changer o Windows 7 MAC Address Changer.

- Il programma Technitium MAC Address Changer permette agli utenti di gestire comodamente le schede di rete tramite un’interfaccia utente chiara. Lo strumento freeware offre una panoramica di tutte le connessioni, comunica gli indirizzi MAC attuali dell’hardware utilizzato e comprende una funzione per modificarli con un click del mouse. Così nel tool viene salvato sia l’indirizzo MAC originario sia quello cambiato. Un generatore integrato fornisce su richiesta delle proposte generate in modo casuale. Technitium MAC Address Changer è disponibile per Windows 7, 8 e 10, e funziona sulle versioni a 32 bit e a 64 bit. Non appena gli utenti apportano le modifiche alle impostazioni nell’interfaccia del software, il programma scrive i valori relativi nel Registro di Sistema di Windows. L’intervento manuale non è richiesto e così non vi è neanche la possibilità di mettere a rischio la stabilità del sistema tramite record falsi creati nel database di configurazione. Tutte le impostazioni si possono ripristinare in qualsiasi momento, e riportare quindi allo stato originale, cliccando sul pulsante “Restore Original”.

- Win7 MAC Address Changer funziona anche su Windows Vista e Windows 8, nonostante quanto lasci presagire il nome. Il software freeware offre una gamma di funzioni simile a quella di Technitium MAC Address Changer. Il MAC spoofing avviene in quattro passaggi: per prima cosa si sceglie la scheda di rete, poi il sistema operativo, l’indirizzo MAC desiderato e infine si confermano le impostazioni tramite il pulsante “Change”. Anche Win7 MAC Address Changer supporta gli utenti grazie al tasto “Randomize”. Il pulsante “Reset to Default“ ripristina le impostazioni standard.

Proprio come nel caso del MAC spoofing manuale, anche per l’utilizzo dei programmi preimpostati l’indirizzo fisico non viene cambiato. Il sistema operativo finge solo nel caso di un Locally Administered Address di essere un Universally Administered Address.