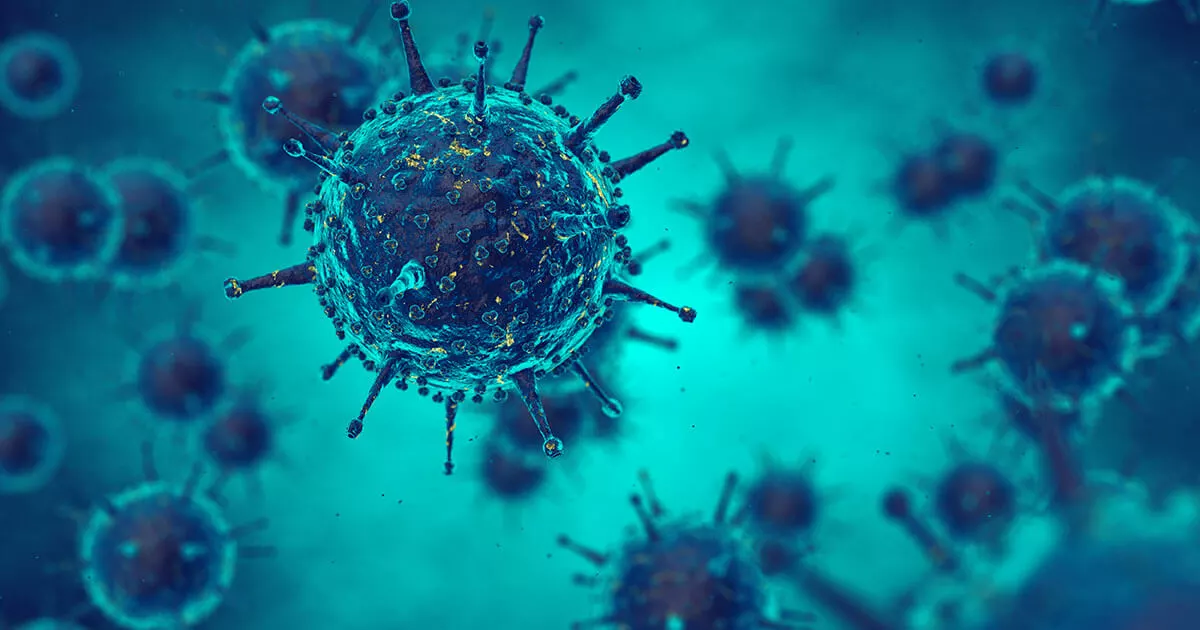

I migliori programmi antivirus a confronto

Per la sicurezza del computer è ormai impensabile rinunciare ad avere un programma antivirus. Virus, worm, trojan e molti altri tipi di malware minacciano di infettare il sistema provocando danni ingenti. Per impedire simili scenari i produttori di software tentano di combattere…