S/MIME: come crittografare e firmare le e-mail

Con S/MIME è possibile crittografare le e-mail in modo che solo il destinatario previsto possa leggerle. Si utilizza la chiave pubblica del destinatario per crittografare il messaggio. Con la chiave privata corrispondente è possibile decifrarlo. I certificati S/MIME possono essere facilmente importati nei client di posta.

S/MIME: che cos’è?

Nella specifica RFC 1847 del 1995 sono state descritte due estensioni di sicurezza per lo standard MIME (Multipurpose Internet Mail Extension): il formato multipart/signed per la firma dei messaggi e il formato multipart/encrypted per la crittografia. Quattro anni dopo la IETF (Internet Engineering Task Force) ha pubblicato una nuova estensione di MIME, chiamata S/MIME e descritta in RFC 2633. Si tratta di uno standard che supporta il formato di firma già citato, mentre per la crittografia utilizza la propria soluzione application/pkcs-mime. Nel caso di un messaggio S/MIME è a tua discrezione se firmarlo, crittografarlo o compiere entrambe le operazioni.

La crittografia e la firma digitale S/MIME sono possibili con tutti i più popolari client di posta elettronica, come ad esempio Microsoft Outlook, Thunderbird o Apple Mail. Una nota alternativa che supporta sia multipart/signed che multipart/encrypted è lo standard del 2007 OpenPGP.

- Protezione professionale dei dati e della sicurezza

- E-mail crittografata con certificato SSL/TLS

- Massima protezione dai virus grazie a firewall e filtri antispam

- Backup giornalieri

Crittografia e firma digitale S/MIME: come funzionano

S/MIME si basa su un metodo di crittografia asimmetrica e dunque utilizza due chiavi, una pubblica (public key) e una privata (private key). Mentre la prima è condivisa con tutti i contatti di posta elettronica, la seconda è nota solo all’utente. È quindi necessario sia inviare messaggi cifrati in combinazione con la chiave pubblica del destinatario sia decodificare i messaggi ricevuti. Attraverso un certificato S/MIME, disponibile presso diversi provider, il client di posta elettronica è in grado di generare e scambiare chiavi.

Affinché la crittografia di un’e-mail funzioni, ogni messaggio S/MIME è preceduto da un’intestazione (header) che fornisce al client destinatario le informazioni necessarie per la comprensione e l’elaborazione del contenuto. Sono qui specificati il tipo di contenuto (ad esempio “enveloped data” per dati cifrati), il nome del file corrispondente (ad esempio smime.p7m per dati cifrati o firmati) o il modulo di modifica. L’intestazione di un’e-mail cifrata può avere ad esempio questo aspetto:

Content-Type: application/pkcs7-mime; smime-type=enveloped-data; name=smime.p7m

Content-Transfer-Encoding: base64

Content-Disposition: attachment; filename=smime.p7mLa firma S/MIME, che si può inserire automaticamente in un’e-mail al momento della composizione, è utile per diverse ragioni. In primo luogo, trasmette la chiave pubblica al destinatario o alla destinataria per una comunicazione sicura, in modo che possa a sua volta inviare messaggi dal contenuto cifrato. Inoltre, dimostra l’identità del mittente, vale a dire che l’e-mail proviene proprio da te. A differenza di PGP, la sola aggiunta di una firma non crea caratteri cifrati. Se il client destinatario rileva incongruenze nella verifica della firma, l’autenticità del messaggio non viene confermata: questo consente all’utente di capire che i dati sono stati manomessi.

Se decidi di non utilizzare la firma digitale, puoi trasmettere la chiave pubblica anche in altri modi: pubblicandola su un key server o sul tuo sito web, o salvandola come file in un supporto di memoria esterna.

Come ottenere un certificato S/MIME per la propria corrispondenza e-mail

Come già menzionato, per utilizzare S/MIME è richiesto un certificato digitale (X.509). In linea di principio è possibile crearne uno autonomamente, a condizione di essere già in possesso di un certificato root. Inoltre, prima che avvenga la condivisione della chiave, è necessario che tutti i contatti importino il certificato root. La soluzione più semplice è quella di acquisire un certificato da un’autorità certificativa ufficiale, presso cui sono in genere disponibili soluzioni a pagamento o gratuite. È tipica la classificazione dei certificati esistenti in tre categorie:

- Classe 1: il certificato garantisce l’autenticità dell’indirizzo di posta elettronica.

- Classe 2: il certificato garantisce l’autenticità dell’indirizzo di posta elettronica, dell’identità dell’utente e dell’esistenza dell’azienda, dove necessario. Le informazioni sono verificate tramite database terzi o documenti di identità.

- Classe 3: a differenza della classe 2, l’identità dell’utente è verificata di persona.

Se desideri cifrare le tue e-mail con S/MIME e sei alla ricerca di un certificato, non dimenticarti mai della sua funzione principale: proteggere la corrispondenza e-mail impedendo l’intercettazione e la manipolazione dei messaggi. Per questo motivo l’affidabilità e la serietà del fornitore sono elementi di estrema importanza.

Un servizio che vale la pena di raccomandare è ad esempio Sectigo (ex Comodo), i cui certificati sono considerati affidabili dal 99 per cento dei client di posta elettronica, secondo quanto riportato sul sito della stessa azienda. L’autorità certificativa, conosciuta soprattutto per i certificati SSL di alta qualità, offre certificati per uso privato (a partire da 23 euro all’anno), con i quali è possibile implementare una cifratura sicura delle e-mail end-to-end con S/MIME.

- Genera testi adatti ai tuoi interlocutori

- Velocizza la lettura riassumendo le e-mail

- Traduci le tue e-mail in ben 7 lingue diverse

Come installare S/MIME nel proprio programma di posta elettronica

Per integrare questo dispositivo di sicurezza nel tuo client di posta, hai ovviamente bisogno di un certificato S/MIME. La ricerca di un fornitore è pertanto il primo passo verso una casella di posta sicura, cui seguono la creazione e l’installazione del certificato personalizzato. Sotto questo aspetto le procedure dei vari provider sono tutte abbastanza simili. Dopo l’installazione puoi procedere con la configurazione del tuo software di posta elettronica in modo che utilizzi S/MIME e acceda al certificato integrato. Generalmente il setup è completo dopo il riavvio del client, al termine del quale vengono attivate funzioni specifiche per la crittografia automatica o manuale e per la firma digitale dei messaggi.

Di seguito troverai istruzioni dettagliate per installare S/MIME con i sistemi desktop di Windows, macOS e con quelli mobili di iOS e Android.

Come installare S/MIME su Windows

Se desideri utilizzare S/MIME con un PC Windows, ma non intendi investire dei soldi nel pacchetto Office, puoi ricorrere a Thunderbird, una soluzione gratuita offerta da Mozilla, a cui si deve anche il browser Firefox. Se non hai ancora installato il client e creato un account, è questo il momento di farlo. Prosegui quindi in questo modo per attivare la crittografia S/MIME e la firma digitale:

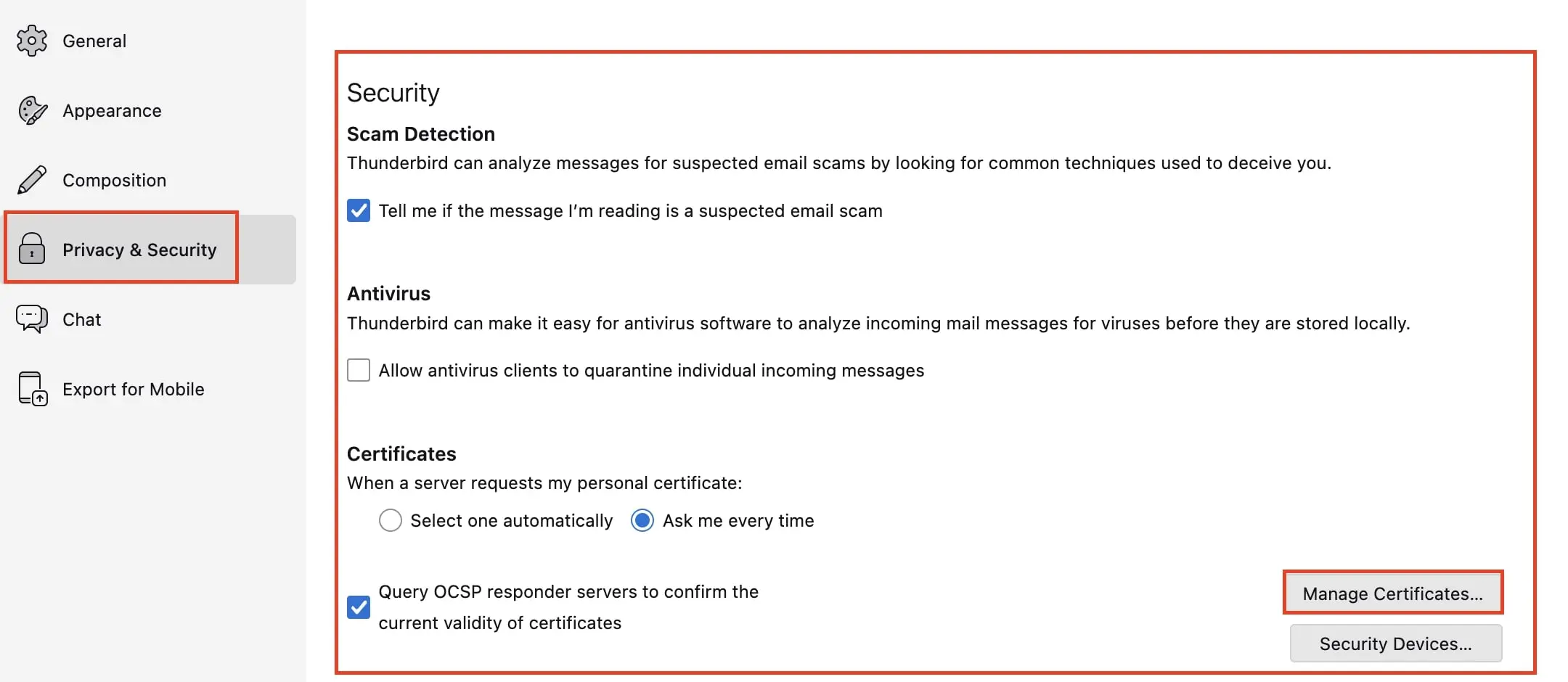

- Dopo aver ottenuto il tuo certificato da un fornitore di tua scelta, inizia avviando Thunderbird e apri le Impostazioni. Nel menu “Privacy e sicurezza” troverai la voce “Certificati”. Clicca sul pulsante “Gestisci certificati…”.

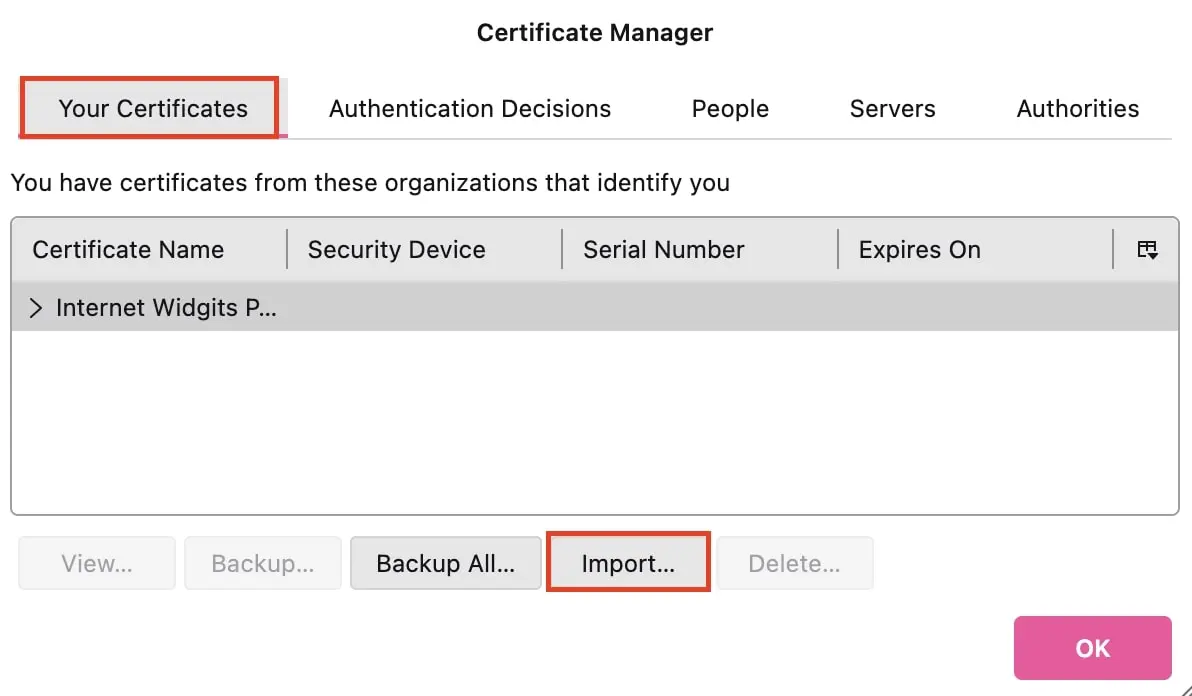

- Accedi al menu di gestione dei certificati. Qui seleziona la scheda “I tuoi certificati” e importa il certificato ricevuto e salvato dal tuo fornitore cliccando su “Importa” e selezionandolo. Successivamente, inserisci la password che hai ricevuto dal fornitore per completare il processo.

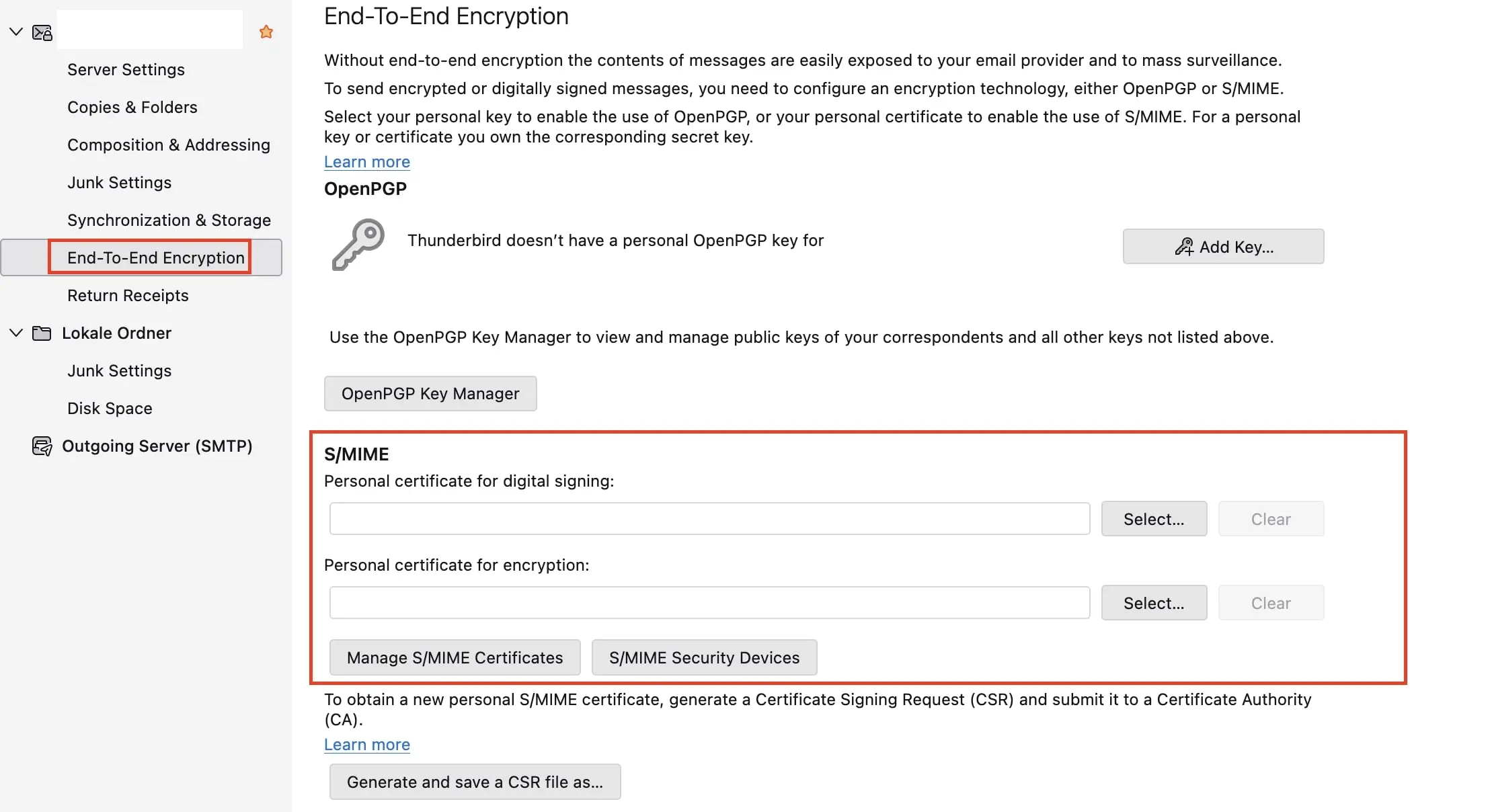

- Naviga ora nelle impostazioni dell’account dell’e-mail per cui desideri configurare la crittografia. Clicca sulla voce di menu “Crittografia end-to-end”. Qui troverai una voce su S/MIME e potrai selezionare il certificato appena importato per firmare e crittografare le tue e-mail cliccando sul pulsante “Seleziona”.

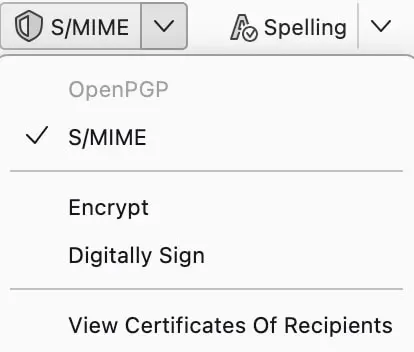

- Successivamente, quando scrivi un’e-mail, puoi selezionare o deselezionare i procedimenti individualmente tramite il tasto S/MIME nella barra degli strumenti e decidere anche se utilizzare S/MIME per la crittografia, la firma o entrambe:

Indipendentemente dal fatto che la crittografia e la firma su Thunderbird vengano aggiunte manualmente o automaticamente, dovresti ricordare che l’oggetto rimane comunque leggibile.

Come funziona S/MIME su macOS e iOS

I dispositivi Apple hanno un proprio client di posta elettronica integrato, chiamato “Mail”. A differenza dei software standard di Microsoft, esso consente sin dall’inizio la crittografia e la firma digitale delle e-mail con S/MIME. Se sei in possesso di un account di posta elettronica, puoi creare un certificato con il tuo fornitore senza installare alcun programma ulteriore. La procedura è la stessa di Windows: apri la pagina del fornitore e il certificato viene creato in base ai tuoi dati personali. Procedi quindi con l’installazione del certificato e la configurazione della crittografia S/MIME:

- Apri l’e-mail che hai ricevuto dal tuo fornitore e scarica il certificato in una cartella a tuo piacimento. Su macOS si può aprire il file ottenuto direttamente con un doppio clic e aggiungere all’Accesso Portachiavi. Se desideri utilizzare S/MIME anche sul tuo iPhone o iPad, puoi inviarlo tramite e-mail al tuo dispositivo mobile.

- Una volta installato il certificato, è sufficiente avviare o riavviare Apple Mail per integrare la crittografia e la firma digitale.

- Per testare S/MIME, invia un’e-mail crittografata e firmata. Apri Apple Mail e crea un nuovo messaggio. Nel campo “Da”, seleziona l’account e-mail per il quale è archiviato un certificato S/MIME nel portachiavi. Nell’intestazione dell’e-mail compaiono ora due simboli: un segno di spunta per la firma e un lucchetto per la crittografia.

Come configurare S/MIME su un dispositivo Android

Come Windows, anche Android non ha un proprio client con S/MIME integrato. Esistono tuttavia alcune applicazioni che lo supportano e che possono essere scaricate da Google Play Store. Tra le soluzioni gratuite è presente l’applicazione open source FairEmail (a pagamento nella versione pro senza pubblicità). In maniera analoga all’impostazione della crittografia S/MIME e della firma con Windows e macOS, è necessario prima di tutto un certificato valido che puoi generare nel modo già descritto. I passi successivi sono i seguenti:

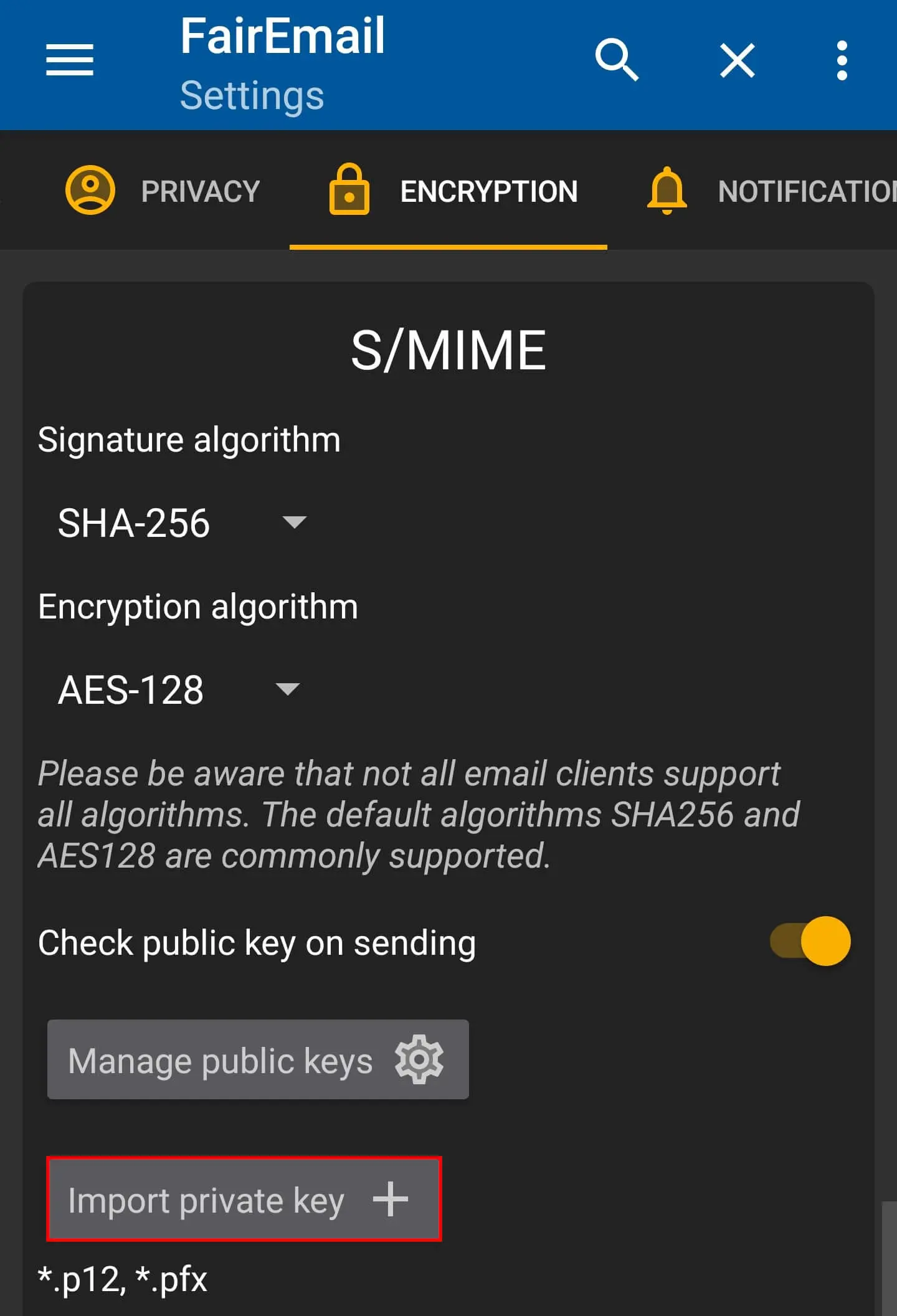

- Per importare il certificato generato, apri innanzitutto il menu “Crittografia” nelle impostazioni dell’app. Scorri fino al punto “S/MIME” e premi su “Importa chiave privata”.

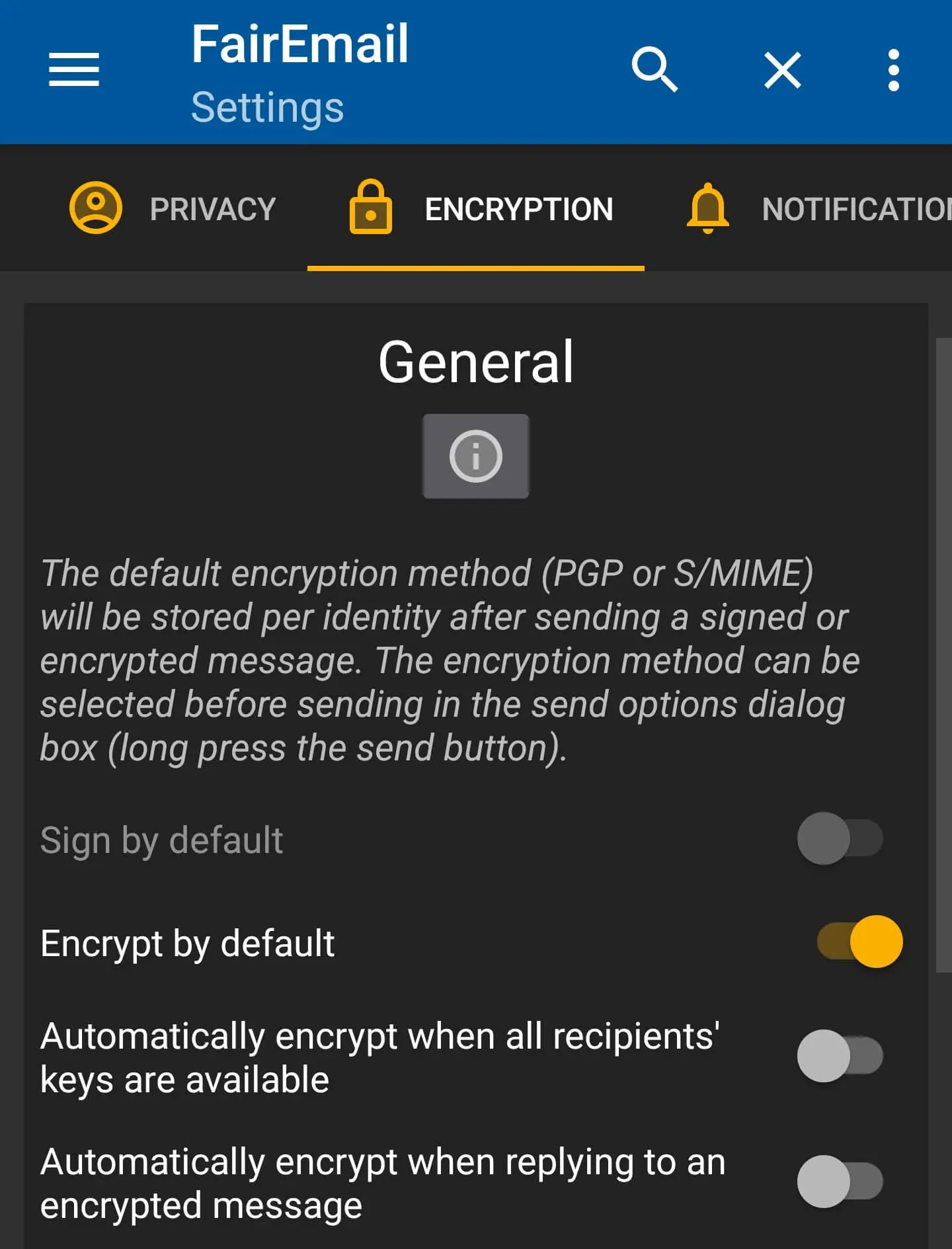

- Nel medesimo menu, specifica quale algoritmo di firma e di crittografia devono essere utilizzati. Successivamente, puoi stabilire nella parte superiore del menu di crittografia (“Generale”) quando i tuoi messaggi devono essere crittografati, ad esempio per impostazione predefinita o in risposta a un messaggio crittografato ricevuto.

- Quando ora scrivi messaggi, la crittografia e la firma vengono aggiunte automaticamente, se hai scelto questa opzione nel passaggio precedente. In caso contrario, puoi utilizzare i pulsanti alla fine della finestra del messaggio per attivare i meccanismi di protezione.