Active Directory: il servizio di directory di Microsoft

Active Directory di Microsoft per le reti Windows può essere usato per gestire centralmente le risorse informatiche interne dell’azienda, modificare permessi e politiche aziendali, oltre che per monitorare vari servizi. In questo articolo vi spieghiamo cos’è il servizio di directory e come funziona AD di Windows.

- Domain Connect gratuito per una configurazione facile del DNS

- Certificato SSL Wildcard gratuito

- Protezione privacy inclusa

Active Directory: definizione

Active Directory (AD) è un servizio di directory sviluppato da Microsoft per le reti Windows. AD gioca un ruolo importante per le aziende aventi delle risorse informatiche complesse, permessi utente e gruppi di lavoro gerarchici. Fondamentalmente, si può pensare ad Active Directory come una sorta di rubrica, anche se presenta molte più opzioni affinché gli amministratori possano gestire, modificare, interrogare e strutturare i dati degli utenti e degli oggetti memorizzati. Con l’aiuto del servizio di directory, la struttura IT di un’organizzazione può essere divisa nei cosiddetti domini ed essere chiaramente replicata.

Come funziona Active Directory?

Il modo migliore per spiegare il funzionamento di Active Directory nei server di rete Windows e i compiti che esegue è usare un esempio: immaginate un’azienda di grandi dimensioni con 150 dipendenti. Tutti i dipendenti dipendono dall’infrastruttura IT interna dell’azienda, che include account utente, stampanti, scanner e permessi sui computer in diversi gruppi di lavoro. Per evitare di dover gestire le risorse informatiche individualmente per ogni postazione di lavoro, Active Directory può mappare le strutture aziendali, memorizzare i dati degli utenti e degli oggetti, oltre che gestire e distribuire centralmente i permessi necessari.

Ciò permette, ad esempio, di eseguire un cambio di password solo una volta nell’AD di Windows piuttosto che su ogni dispositivo. Allo stesso modo, anche gli aggiornamenti e gli upgrade del sistema possono essere eseguiti centralmente. L’amministrazione di AD e l’accesso in scrittura alle risorse informatiche sono nelle mani degli amministratori di sistema. I compiti di Active Directory di Microsoft includono:

- Organizzazione gerarchica e mappatura delle risorse informatiche interne, degli utenti e degli oggetti (hardware, software, ruoli utente e componenti/dispositivi/servizi di rete).

- Gestione e strutturazione dello spazio di archiviazione.

- Rilascio e blocco dei permessi di accesso e di applicazione (ad esempio a directory e servizi).

- Messa in sicurezza e protezione della rete aziendale.

IONOS vi permette di sfruttate tutti i vantaggi di Active Directory di Windows per la vostra azienda, incluso Microsoft 365 e compresi tutti i servizi di Windows.

Struttura base di AD su reti Windows

Active Directory consiste fondamentalmente di tre componenti centrali: schema, configurazione e domini. Al centro vi sono i domini, che contengono tutte le informazioni importanti sulle risorse informatiche e gli utenti e mappano la rete. Altrettanto importanti per la struttura generale sono il database e i suoi oggetti. Di seguito, diamo un’occhiata ai singoli componenti.

Schema

Come suggerito dal nome, lo schema AD serve come modello per le classificazioni richieste e permesse e per i tipi di record di AD. Qui sono inclusi gli oggetti e i loro attributi, le classi e la sintassi degli attributi. Lo schema usa le definizioni per determinare quali oggetti sono disponibili o possono essere messi a disposizione sulla rete.

Configurazione

Mentre lo schema definisce i possibili contenuti, la configurazione AD mappa la struttura di Active Directory e di tutti gli oggetti qui contenuti, i ruoli utente e le azioni. Ciò include i domini esistenti che suddividono i gruppi di lavoro nella rete di computer. A sua volta, il contenuto e le informazioni specifiche del dominio sono disponibili solo attraverso i controllori di dominio interni del dominio corrispondente. I controllori o controller contengono infatti un catalogo globale con tutte le informazioni importanti e parziali sullo schema, la configurazione e altri domini nella stessa rete. Il catalogo globale può essere usato per cercare e recuperare importanti informazioni parziali attraverso i domini.

Domini

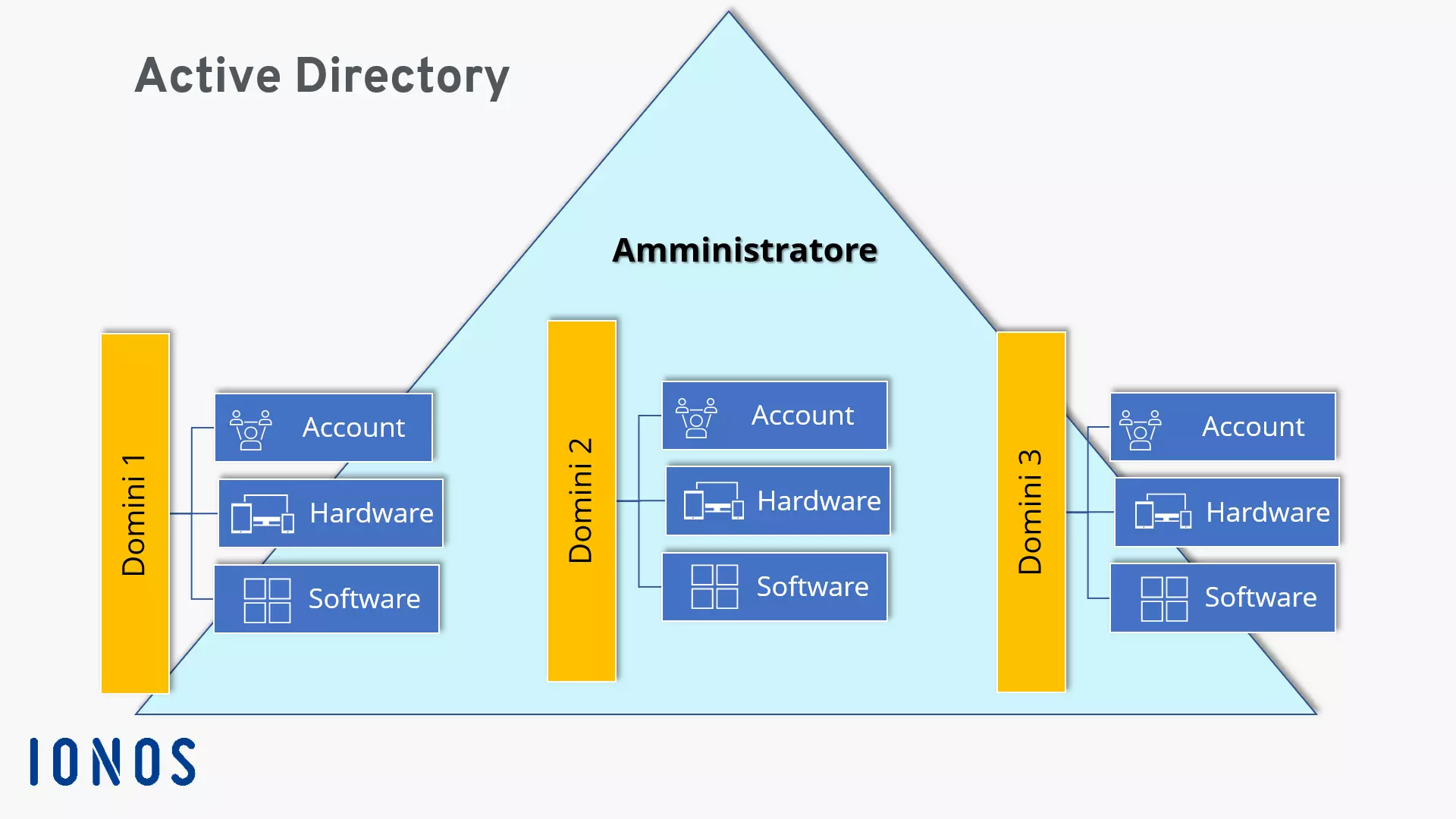

I domini sono la base di Active Directory e sono utilizzati nella strutturazione gerarchica di oggetti, gruppi di lavoro e utenti gestiti dagli amministratori. Come le directory e le sottodirectory, un dominio contiene tutte le informazioni sugli oggetti e gli attributi che riguardano solo il dominio. Le informazioni specifiche dei domini sono accessibili da altri domini solo se sono incluse nel catalogo globale. Tutte le altre informazioni sono invece disponibili solo sul controller di dominio interno. Un dominio è quindi un importante elemento di strutturazione che definisce le unità amministrative e di rete in aree, gruppi di lavoro e dipartimenti, e suddivide gerarchicamente le autorizzazioni. I nomi dei domini vengono assegnati così come avviene per i classici server DNS.

Database e oggetti

Il database Active Directory è basato sul Microsoft Jet Engine, un motore di database simile a Microsoft Exchange Server. Il database è quindi basato su oggetti e strutturato gerarchico. Gli oggetti rappresentano i rispettivi record di dati e le politiche di gruppo per le risorse informatiche. Le loro proprietà sono chiamate attributi e i loro tipi sono definiti di conseguenza. Gli oggetti sono suddivisi in “account” (ad esempio, account relativi a servizi e utenti per dipendenti, gruppi o dispositivi) e “risorse” (ad esempio, azioni per applicazioni e servizi).

Gli oggetti sono divisi in “contenitori”, che contengono ulteriori oggetti predefiniti o autodefiniti, e “non contenitori”, che non contengono ulteriori oggetti e sono chiamati anche nodi finali.

Quattro componenti tecnici fondamentali per AD

Per permettere una comunicazione uniforme tra computer, applicazioni, servizi, directory di AD e domini, vengono utilizzati quattro standard centrali:

- LDAP (Lightweight Directory Access Protocol): protocollo per richieste unificate alle directory di Active Directory.

- Protocollo Kerberos: protocollo per l’autenticazione centralizzata e unificata e per i permessi di accesso degli utenti ai server AD.

- SMB (Server Message Block): protocollo per i permessi di accesso come le politiche di gruppo o gli script di accesso ai file nella rete AD e sui server.

- DNS (Domain Name System): sistema per indirizzare uniformemente i nomi dei computer e dei domini su Active Directory.

Come funziona la gerarchia su Active Directory?

La struttura generale di AD è anche chiamata foresta e può contenere diversi alberi che partono dal dominio radice e si ramificano nei sottodomini di uno spazio DNS. I contenitori organizzati in domini sono considerati l’unità più bassa. I domini uniti mappano la struttura organizzativa e le risorse dell’impresa ma possono anche essere configurati indipendentemente dalle strutture fisiche e logiche dell’azienda. In questo modo, diverse sedi possono essere unite in un dominio o diversi domini possono essere gestiti in una sede.

Le informazioni a cui possono accedere tutti gli utenti AD sono:

- lo schema,

- la configurazione

- e le informazioni sul dominio nel catalogo globale.

I dati specifici del dominio, d’altra parte, sono accessibili solo attraverso i controller di dominio interni già menzionati. Un dominio di solito dispone di due controllori che impediscono la perdita di dati attraverso la replica multi-master, ovvero il controllore di backup e le copie AD.

I permessi degli utenti, i domini e i controllori di dominio sono organizzati e configurati dall’amministratore responsabile.

Vantaggi di Active Directory

Di seguito riportiamo una panoramica dei vantaggi presentati da Active Directory per le reti Windows complesse nelle aziende:

- Gestione e configurazione centralizzata di azioni, permessi e politiche aziendali per utenti, gruppi, servizi e applicazioni.

- Protezione contro i guasti e la perdita di dati attraverso la replica multi-master all’interno della struttura del dominio.

- Mappatura e configurazione centrale della struttura organizzativa delle reti di computer Windows.

- Estensione flessibile e scalabilità delle strutture di dominio.

- Protezione delle informazioni attraverso la demarcazione gerarchica tra aree, dipartimenti e gruppi di lavoro con diversi permessi di accesso.

- Compatibilità con altri servizi di directory.

- Riduzione dei costi e dell’impegno richiesto attraverso un’amministrazione centralizzata.