Introduzione a netstat: cos’è netstat e come funziona?

Per sapere con quali computer e reti è collegato il PC basta usare netstat, che si occupa di fornire le statistiche relative a tutte le connessioni attive. Potete usare lo strumento di rete per Windows, Linux e macOS tramite la riga di comando.

- Domain Connect gratuito per una configurazione facile del DNS

- Certificato SSL Wildcard gratuito

- Protezione privacy inclusa

Che cos’è netstat?

netstat, composto dalle parole network (“rete”) e statistics (“statistiche”), è un programma che funziona tramite istruzioni date dalla riga di comando. Fornisce statistiche essenziali su tutte le attività di rete e dà informazioni su quali porte e indirizzi funzionino le rispettive connessioni - TCP, UDP - oltre a indicare quali siano le porte aperte per accogliere le richieste.

Il programma netstat fu implementato per la prima volta nel 1983 su BSD (Berkeley Software Distribution), sistema derivato di UNIX, di cui all’epoca la versione 4.2 fu tra le prime a supportare la famiglia di protocolli Internet TCP/IP. Su Linux, sviluppato nel 1991, così come su Windows a partire dalla versione 3.11 (1993), netstat è stato integrato come standard. Le diverse implementazioni sono molto simili per quanto riguarda la loro funzionalità, mentre i parametri dei comandi netstat, così come il loro output, si differenziano leggermente a seconda dei sistemi.

netstat è sostanzialmente un programma della riga di comando e non possiede perciò alcuna interfaccia grafica. Ci sono però programmi come TCPView, sviluppato dal reparto Windows Sysinternals di Microsoft, che rendono possibile la rappresentazione grafica delle statistiche.

Perché è utile utilizzare netstat

Se siete a conoscenza di tutte le connessioni in entrata e in uscita del vostro computer o server, siete avvantaggiati nella lotta contro un traffico dati eccessivo e i software dannosi. Tutte le connessioni vengono stabilite tramite il rispettivo indirizzo di rete, che indica quale porta viene aperta preliminarmente per lo scambio dei dati.

Il grande problema di queste porte aperte è che offrono la possibilità a terzi di introdurre malware nel vostro sistema. Inoltre, è anche possibile che sul vostro sistema ci siano già dei trojan che installino una backdoor (“porta sul retro”), aprendo così una porta per i loro scopi. Per questo motivo dovreste controllare periodicamente le porte aperte sul vostro sistema, cosa facilmente verificabile grazie a netstat.

Grazie a statistiche dettagliate ricevete inoltre informazioni sui pacchetti trasmessi dall’ultimo avvio del sistema e sugli eventuali errori verificatisi. Anche le tabelle di routing, che chiariscono il percorso dei pacchetti in rete, vengono mostrate grazie al comando di netstat adatto al proprio sistema.

Per un risultato ottimale dovreste chiudere tutti gli altri programmi, come il browser Internet, prima di usare netstat, poiché questi si connettono spesso a computer con indirizzi IP sconosciuti.

Come funziona netstat

Utilizzate i servizi di netstat tramite la riga di comando (cmd.exe) del vostro sistema. Su Windows avete bisogno del prompt dei comandi, che potete avviare in qualsiasi momento tramite “Esegui” premendo la combinazione del [tasto Windows] + [R] e inserendo “cmd”. Su macOS e Linux, avviate il terminale per utilizzare lo strumento di rete.

La sintassi dei comandi di netstat varia da sistema a sistema. Fondamentalmente, però, ha il seguente schema:

netstat [-a] [-b] [-e] [-f] [-n] [-o] [-p Protocollo] [-r] [-s] [-t] [-x] [-y] [Intervallo]Tipico per l’esecuzione dei parametri è l’anteposizione di un trattino (-), che dovete mettere principalmente solo davanti al primo componente per combinare più opzioni.

netstat [-OPZIONE1] [-OPZIONE2] [-OPZIONE3] …Se usate il trattino solo nel primo parametro, non dovete inserire alcuno spazio tra le singole opzioni di netstat.

I comandi di netstat con l’esempio di Windows

| [OPZIONE] | Comando | Descrizione dell’opzione |

| netstat | Elenco standard di tutte le connessioni attive | |

| -a | netstat -a | Elenca anche le porte aperte (“LISTEN”) |

| -e | netstat -e | Statistica delle interfacce (pacchetti ricevuti e inviati, ecc.) |

| -i | netstat -i | Visualizza il menu di riepilogo di netstat |

| -n | netstat -n | Indicazione numerica degli indirizzi e dei numeri di porta |

| -p Protocollo | netstat -p TCP | Indica le connessioni per il protocollo inserito, in questo caso TCP (possibili anche: UDP, TCPv6 o UDPv6) |

| -q | netstat -q | Elenca tutte le connessioni, tutte le porte TCP in ascolto e tutte le porte TCP aperte, che non sono in ascolto |

| -r | netstat -r | Indica le tabelle di routing |

| -s | netstat -s | Visualizza le statistiche dei protocolli di rete più importanti come TCP, IP o UDP |

La tabella elenca solo alcuni dei comandi disponibili per usare netstat su Windows. Per vedere un elenco completo, consultate il nostro articolo dettagliato sui comandi netstat, anche per macOs e Linux.

Esempi per l’utilizzo di netstat

Per rendervi un po’ più comprensibile l’uso di netstat, vi mostriamo di seguito alcuni comandi di esempio (per Windows).

Elenco di tutte le connessioni per il protocollo IPv4

Se non volete visualizzare subito tutte le connessioni attive, ma solo quelle attive IPv4, ricorrete a questo comando netstat:

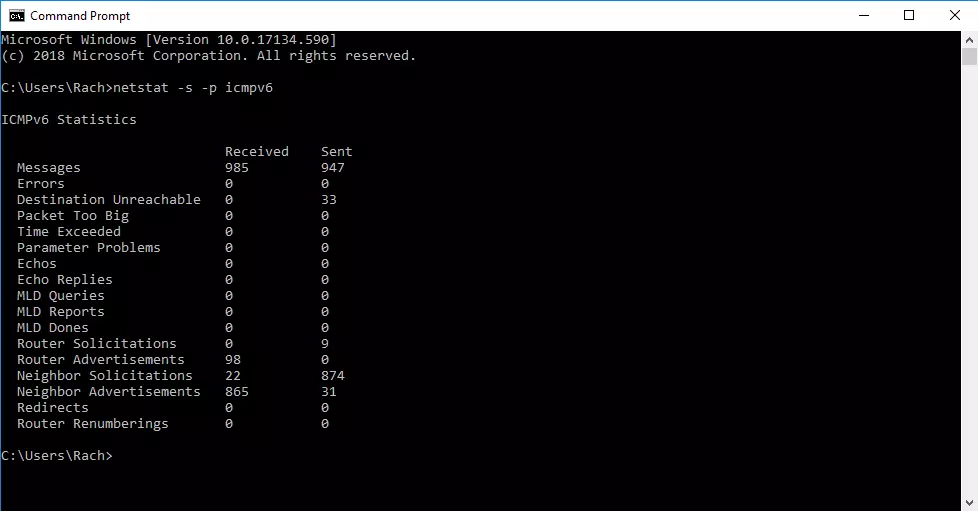

netstat -p IPVisualizzazione della statistica del protocollo ICMPv6

Se volete mantenere solo la statistica relativa al protocollo ICMPv6, inserite nel prompt dei comandi il seguente comando:

netstat -s -p icmpv6Indicazione di tutte le porte aperte e delle connessioni attive (numericamente e inclusi gli ID dei processi)

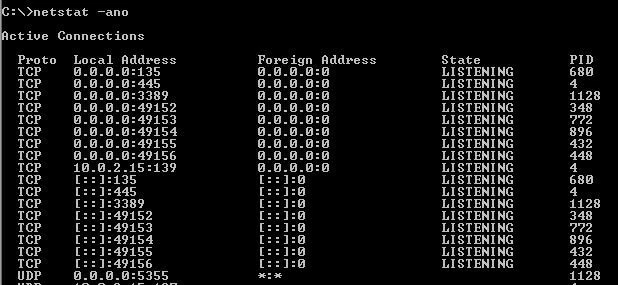

Tra i comandi netstat più amati rientra la richiesta di tutte le porte aperte e delle connessioni attive (inclusi gli ID dei processi) in forma numerica:

netstat -ano